La generación y aprobación de documentos son un enfoque clave de cada empresa. Ya sea manejando grandes volúmenes de documentos o un contrato específico, necesitas mantenerte en la cima de tu productividad. Obtener una plataforma en línea perfecta que aborde tus dificultades más frecuentes en la generación y aprobación de documentos puede resultar en mucho trabajo. Muchas aplicaciones en línea ofrecen solo un conjunto limitado de funciones de edición y firma, algunas de las cuales podrían ser útiles para manejar el formato html. Una solución que se ocupe de cualquier formato y tarea podría ser una opción excepcional al elegir software.

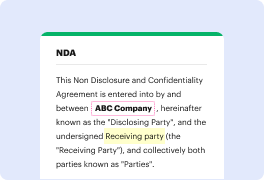

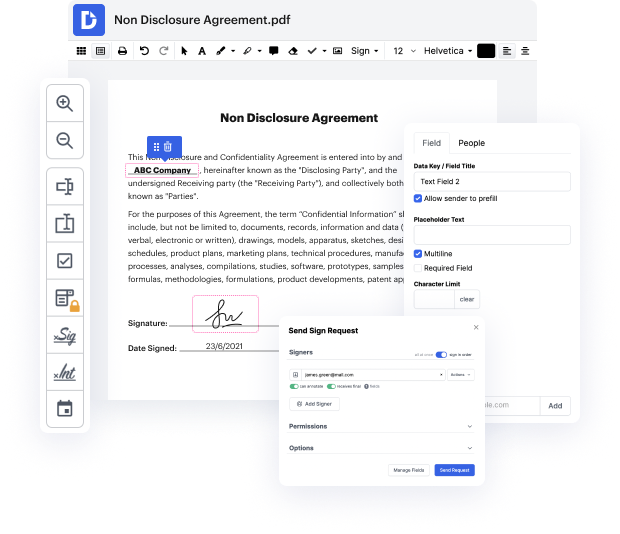

Lleva la gestión y generación de documentos a un nivel diferente de simplicidad y excelencia sin elegir una interfaz de usuario incómoda o opciones de suscripción costosas. DocHub te proporciona herramientas y características para manejar con éxito todos los tipos de documentos, incluyendo html, y llevar a cabo tareas de cualquier dificultad. Edita, organiza, y crea formularios rellenables reutilizables sin esfuerzo. Obtén total libertad y flexibilidad para agregar números de teléfono en html en cualquier momento y almacena de forma segura todos tus archivos completos en tu cuenta o en una de las muchas aplicaciones de almacenamiento en la nube integradas posibles.

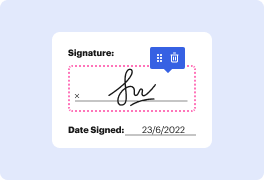

DocHub ofrece edición sin pérdidas, recolección de firmas y gestión de html a niveles profesionales. No tienes que pasar por tutoriales tediosos y gastar mucho tiempo averiguando la plataforma. Haz de la edición de documentos segura de primer nivel una práctica estándar para tus flujos de trabajo diarios.

hola y bienvenidos de nuevo a otro episodio sobre cómo hackear y hoy estaremos discutiendo sobre cómo podríamos obtener la información de geolocalización del dispositivo de un Android utilizando un ataque de ingeniería social así como un ataque técnico y, por supuesto, en el caso de hoy, estarás utilizando una herramienta maravillosa que realmente puede ayudarnos, el acceso a Google Drive y el intercambio de archivos y una vez que el usuario sea víctima de ingeniería social, en realidad haría clic en permitir acceso y una vez que hagan clic en permitir acceso, inmediatamente podremos obtener mucha información crítica, incluida la geolocalización del dispositivo Android, así que sin más preámbulos, comencemos con el tutorial de hoy, así que en el lado izquierdo de la pantalla tengo Kali Linux ejecutándose y en el lado derecho de la pantalla tengo un Android reflejándose en el escritorio, así que este es un dispositivo Android en vivo, así que en los últimos tutoriales estaba utilizando un dispositivo Android virtual y hubo muchas preguntas sobre la dirección IP que es una que proporciona el internet

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más