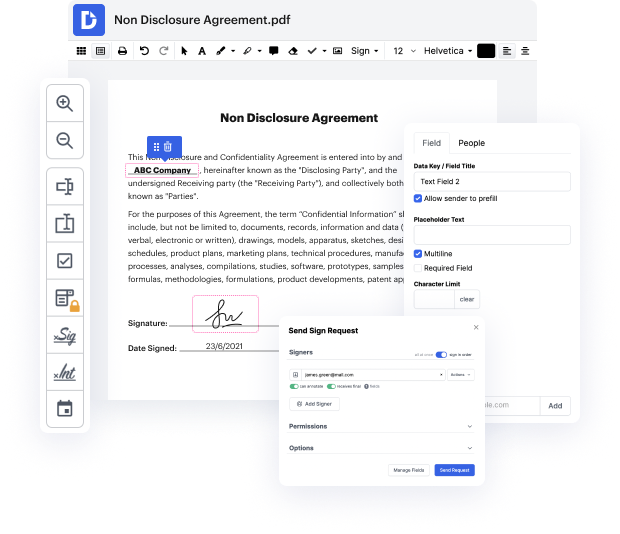

Si deseas aplicar un pequeño ajuste al documento, no debería tomar mucho tiempo Protege la notificación de la empresa. Este tipo de actividad simple no tiene que exigir educación adicional ni pasar por manuales para entenderlo. Usando el recurso adecuado para modificar documentos, no gastarás más tiempo del necesario para un cambio tan rápido. Usa DocHub para agilizar tu proceso de modificación, independientemente de si eres un usuario experimentado o si es tu primera vez utilizando un servicio de editor en línea. Esta herramienta requerirá minutos para averiguar cómo Protege la notificación de la empresa. Lo único que necesitas para ser más productivo con la edición es un perfil de DocHub.

Un editor de documentos simple como DocHub puede ayudarte a optimizar la cantidad de tiempo que necesitas dedicar a la modificación de documentos, independientemente de tu conocimiento previo sobre este tipo de recursos. ¡Crea una cuenta ahora y aumenta tu eficiencia de inmediato con DocHub!

- [Narrador] Supongamos que tenemos dos usuarios en el mismo equipo que tienen acceso a la exacta misma información, limitada a la misma política de usuario. Veamos qué sucede cuando el usuario uno, Alex, intenta imprimir esta información. Presionan Imprimir, y puedes ver que han sido bloqueados con una anulación. El usuario dos, Megan, hace lo mismo pero es bloqueada directamente. ¿Por qué sucedió esto? Detrás de escena, la protección adaptativa toma un enfoque de privacidad primero to analizar las actividades de datos entre los usuarios, limitado a una política. Evalúa la actividad de datos de los usuarios a través de servicios tanto de Microsoft como no Microsoft en conjunto utilizando modelos de aprendizaje automático integrados de nuestra solución de Gestión de Riesgos de Insider en Microsoft Purview para analizarlo a gran escala. Y razona algorítmicamente over señales de actividad para secuenciar patrones de actividad anómalos que acumulan riesgo de seguridad de datos del usuario en torno a tres niveles con Elevado como el nivel más alto, seguido de Moderado y Menor. Los niveles de riesgo de seguridad de datos se mapean a

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más