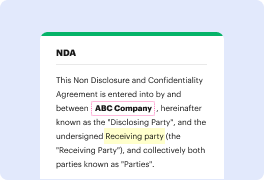

Seleccionar la solución ideal de gestión de documentos para su organización puede llevar tiempo. Debe evaluar todos los matices de la aplicación que le interesa, evaluar los planes de precios y mantenerse alerta con los estándares de seguridad. Sin duda, la capacidad de trabajar con todos los formatos, incluido TXT, es vital al considerar una plataforma. DocHub proporciona una amplia lista de capacidades e instrumentos para manejar con éxito tareas de cualquier complejidad y cuidar el formato TXT. Obtenga un perfil de DocHub, configure su espacio de trabajo y comience a trabajar en sus archivos.

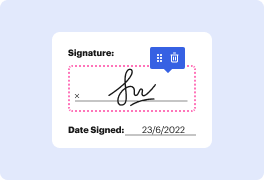

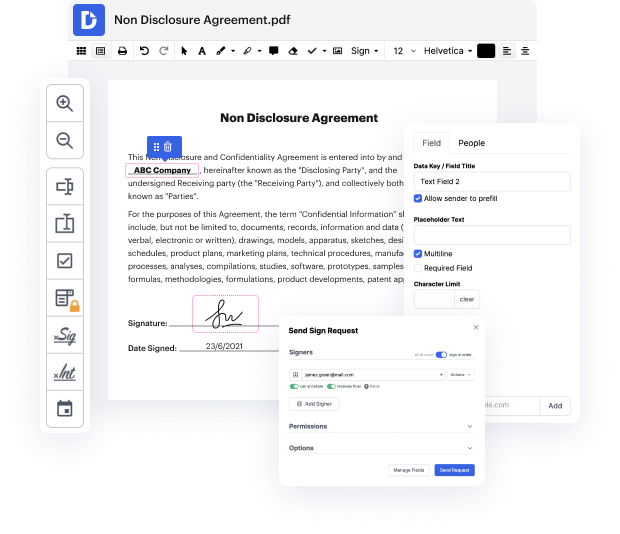

DocHub es una plataforma integral que le permite cambiar sus archivos, firmarlos electrónicamente y crear plantillas reutilizables para los formularios más utilizados. Proporciona una interfaz intuitiva y la capacidad de manejar sus contratos y acuerdos en formato TXT de manera simplificada. No tiene que preocuparse por leer numerosos tutoriales y sentirse estresado porque el software es demasiado sofisticado. omitir contraseña en TXT, asignar campos rellenables a destinatarios específicos y recopilar firmas sin esfuerzo. DocHub se trata de capacidades efectivas para especialistas de todos los antecedentes y necesidades.

Aumente sus procesos de generación y aprobación de documentos con DocHub ahora mismo. Aproveche todo esto utilizando una prueba gratuita y actualice su perfil cuando esté listo. Edite sus archivos, cree formularios y descubra todo lo que puede hacer con DocHub.

hola y bienvenidos de nuevo a otro episodio sobre cómo hackear y hoy aprenderemos sobre cómo puedes acceder a un sistema sin intentar ataques de fuerza bruta [Música] sí, sé que esto suena loco, pero se puede hacer absolutamente, solo tienes que entender cómo esas aplicaciones almacenan sus contraseñas y credenciales y todo lo que tienes que hacer es simplemente volver a introducir la contraseña en el campo de inicio de sesión y eso es todo, se acabó y recuerda niños, hackear es legal si quieres hackear no intentes hackear en contra de la ley de los hackers porque la ley de los hackers puede rastrear tu dirección IP, tu contraseña y todo sobre ti y la razón por la que esto puede estar sucediendo es porque hay otro servicio vulnerable dentro del servidor objetivo y el hacker obtuvo acceso a ese servicio y después el hacker va a la lista del directorio de fotos y finalmente encuentra que en este otro servicio particular hay una carpeta de configuración y en una carpeta de configuración almacenan todas estas diferentes credenciales li

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más