La generación y aprobación de documentos son un enfoque central para cada negocio. Ya sea trabajando con grandes volúmenes de archivos o un contrato específico, debes mantenerte en la cima de tu productividad. Obtener una excelente plataforma en línea que aborde tus dificultades más frecuentes de generación y aprobación de archivos podría resultar en mucho trabajo. Muchas aplicaciones en línea ofrecen solo un conjunto mínimo de capacidades de edición y firma electrónica, algunas de las cuales podrían ser valiosas para manejar el formato de tex. Una plataforma que maneje cualquier formato y tarea será una mejor opción al elegir una aplicación.

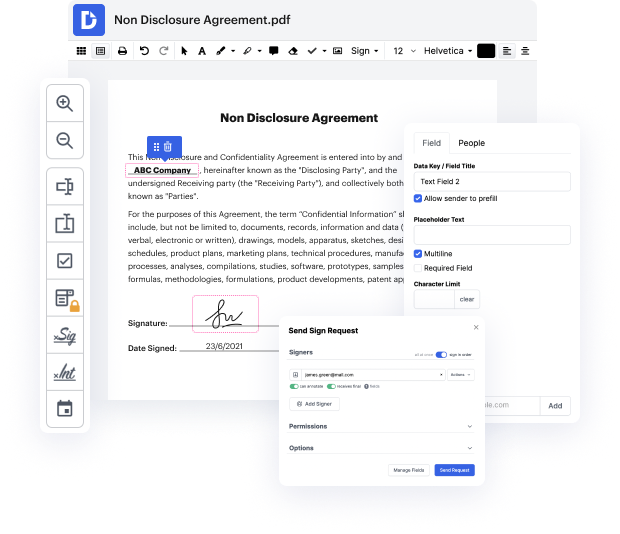

Lleva la gestión y generación de documentos a un nivel diferente de eficiencia y excelencia sin elegir una interfaz de programa engorrosa o opciones de suscripción costosas. DocHub te ofrece herramientas y características para manejar eficientemente todos los tipos de documentos, incluyendo tex, y realizar tareas de cualquier dificultad. Edita, organiza y crea formularios rellenables reutilizables sin esfuerzo. Obtén total libertad y flexibilidad para omitir la contraseña en tex en cualquier momento y almacena de forma segura todos tus archivos completos en tu perfil o en una de varias aplicaciones de almacenamiento en la nube integradas posibles.

DocHub ofrece edición sin pérdida, recolección de firmas electrónicas y gestión de tex a niveles profesionales. No tienes que pasar por guías tediosas e invertir incontables horas aprendiendo el software. Haz de la edición de documentos seguros de primer nivel una práctica habitual para los flujos de trabajo diarios.

hola y bienvenidos de nuevo a otro episodio sobre cómo hackear y hoy aprenderemos cómo puedes acceder a un sistema sin intentar ataques de fuerza bruta [Música] sí, sé que esto suena loco, pero se puede hacer absolutamente, solo tienes que entender cómo esas aplicaciones almacenan sus contraseñas y credenciales y todo lo que tienes que hacer es simplemente volver a introducir la contraseña en el campo de inicio de sesión y eso es todo, se acabó y recuerda niños, hackear es legal si quieres hackear, no intentes hackear en contra de la ley de los hackers porque la ley de los hackers puede rastrear tu dirección IP, tu contraseña y todo sobre ti y la razón por la que esto puede estar sucediendo es porque hay otro servicio vulnerable dentro del servidor objetivo y el hacker obtuvo acceso a ese servicio y después el hacker va a la lista del directorio de fotos y finalmente encuentra que en este otro servicio particular hay una carpeta de configuración y en una carpeta de configuración almacenan todas estas diferentes credenciales li