Formatos de archivo inusuales dentro de la gestión y edición de documentos cotidianos pueden crear confusión inmediata sobre cómo modificarlos. Puede que necesite más que software preinstalado para una edición de documentos eficiente y rápida. Si desea ocultar un número de teléfono en jpg o hacer cualquier otra alteración básica en su documento, elija un editor de documentos que tenga las características para que pueda manejarlo con facilidad. Para manejar todos los formatos, incluyendo jpg, optar por un editor que realmente funcione correctamente con todos los tipos de archivos es su mejor opción.

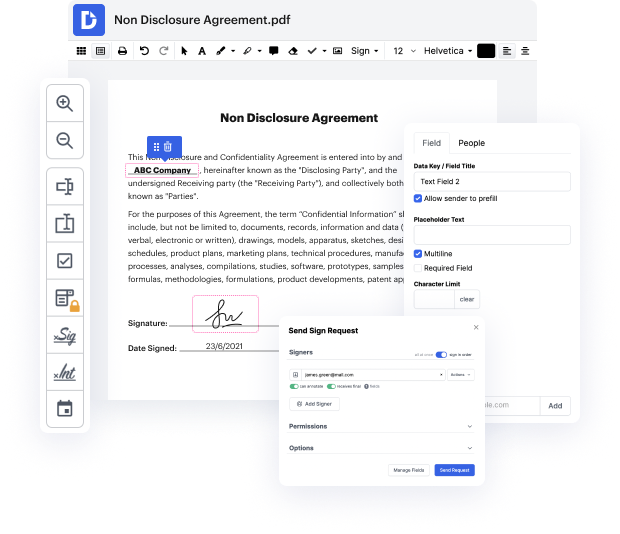

Pruebe DocHub para una gestión de documentos eficiente, independientemente del formato de su documento. Tiene potentes herramientas de edición en línea que agilizan su proceso de gestión de documentos. Es fácil crear, editar, anotar y compartir cualquier archivo, ya que todo lo que necesita para acceder a estas características es una conexión a internet y una cuenta activa de DocHub. Solo una herramienta de documentos es todo lo que necesita. No pierda tiempo cambiando entre varios programas para diferentes archivos.

Disfrute de la eficiencia de trabajar con una herramienta creada específicamente para agilizar el procesamiento de documentos. Vea lo fácil que es editar cualquier documento, incluso si es la primera vez que trabaja con su formato. Registre una cuenta ahora y mejore todo su proceso de trabajo.

si has tenido curiosidad sobre las aplicaciones de hacker de la esteganografía hoy te mostraremos una técnica para ocultar y luego ejecutar una carga útil en un archivo de imagen en este episodio de laboratorio de ciberarmas [Aplausos] [Música] la esteganografía es una práctica de ocultar cosas en una imagen y en episodios anteriores hemos cubierto cómo hacer esto pero hoy vamos a llevarlo un paso más allá e intentar realmente ejecutar código que hemos ocultado dentro de una imagen ahora, ¿por qué querríamos hacer esto? bueno, en realidad hay instancias de botnets siendo controladas al revisar un feed de twitter y luego descargar una imagen que controla etiquetas de comando ocultas y esto es interesante porque típicamente la forma en que un investigador de malware encontraría algo como esto es enfocándose en la comunicación entre el servidor de comando y control y las computadoras infectadas al dirigir el tráfico a una dirección ip pública como twitter podrías evitar que tu ip sea marcada y que todos tus bots sean eliminados lo cual es un

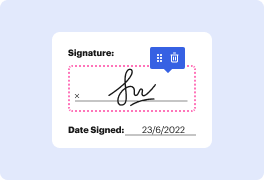

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más