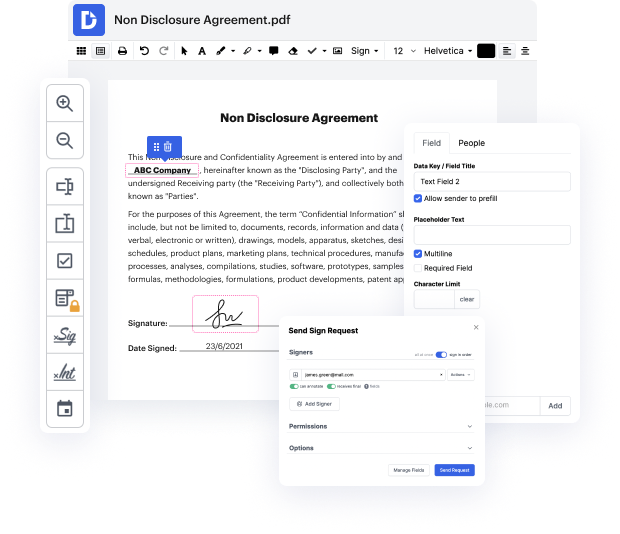

¿Estás buscando un editor que te permita hacer ese ajuste de última hora y Atestación de Números de Trabajo Gratis? ¡Entonces estás en el lugar correcto! Con DocHub, puedes realizar rápidamente cualquier cambio necesario en tu documento, sin importar su formato de archivo. Tus archivos de salida se verán más profesionales y atractivos; no es necesario descargar ningún software que ocupe mucho espacio. Puedes usar nuestro editor desde la comodidad de tu navegador.

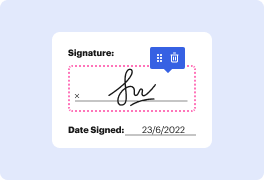

Al utilizar nuestro editor, ten la seguridad de que tus datos están encriptados y protegidos de miradas indiscretas. Cumplimos con importantes regulaciones de protección de datos y comercio electrónico para garantizar que tu experiencia sea segura y agradable en cada punto de interacción con nuestro editor. Si necesitas ayuda para optimizar tu documento, nuestro equipo de soporte dedicado siempre está aquí para responder todas tus consultas. También puedes aprovechar nuestro completo centro de conocimiento para auto-guiarte.

¡Prueba nuestro editor ahora y Atestación de Números de Trabajo Gratis sin esfuerzo!

bienvenidos de nuevo después del té de la mañana a todos sé que es un poco un día triste porque es el último día de la conferencia pero me alegra que todos estemos aquí estamos listos nuestro primer orador viene desde San Francisco originalmente de Irlanda tenemos a Matthew Garrett aquí hoy por favor ayúdenme a darle la bienvenida ya que está aquí para hablar sobre la atestación basada en TPM y cómo podemos usarla para el bien buenos días como siempre es un inmenso placer estar aquí mi nombre es Becky Garrett trabajo en Google en seguridad interna no trabajo en ningún lanzamiento de producción no trabajo en ningún lanzamiento de productos si su teléfono no funciona no es mi culpa lo siento mucho hoy voy a hablar sobre cómo podemos mejorar la seguridad de las computadoras individuales y vivimos en un mundo donde desafortunadamente las computadoras no son muy buenas y a veces esto es un problema en esto se interpone en su trabajo y a veces es un problema porque alguien compromete la seguridad de su computadora y luego obtiene acceso

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más