Buscar una herramienta especializada que maneje formatos particulares puede ser un proceso que consume tiempo. A pesar del gran número de editores en línea disponibles, no todos son adecuados para el formato Sxw, y ciertamente no todos te permiten hacer modificaciones a tus archivos. Para empeorar las cosas, no todos ellos proporcionan la seguridad que necesitas para proteger tus dispositivos y documentos. DocHub es una excelente solución a estos desafíos.

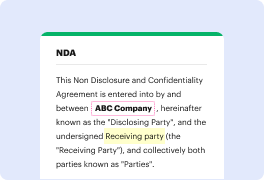

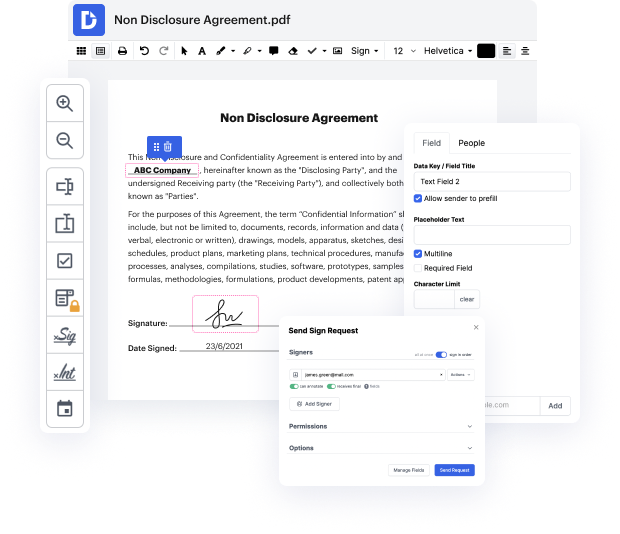

DocHub es una solución en línea popular que cubre todos tus requisitos de edición de documentos y protege tu trabajo con una protección de datos a nivel empresarial. Funciona con varios formatos, como Sxw, y te permite editar dichos documentos de manera rápida y sencilla con una interfaz rica e intuitiva. Nuestra herramienta cumple con importantes estándares de seguridad, como GDPR, CCPA, PCI DSS y Google Security Assessment, y sigue mejorando su cumplimiento para garantizar la mejor experiencia de usuario. Con todo lo que ofrece, DocHub es la forma más confiable de variar el token en archivos Sxw y gestionar toda tu documentación personal y empresarial, independientemente de cuán sensible sea.

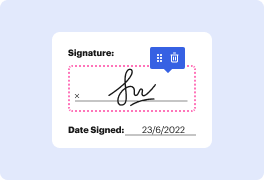

Después de completar todas tus alteraciones, puedes establecer una contraseña en tu Sxw actualizado para asegurarte de que solo los destinatarios autorizados puedan abrirlo. También puedes guardar tu documento con un detallado Registro de Auditoría para ver quién aplicó qué ediciones y a qué hora. Elige DocHub para cualquier documento que necesites ajustar de forma segura. ¡Suscríbete ahora!

hola a todos, bienvenidos a este video de seguimiento de mi tutorial sobre scripting reflejado de sitios cruzados. Voy a mostrarte un método de usar el scripting reflejado para realizar un ataque donde puedes robar la sesión de un usuario. Si no has visto el video original, puedes buscar en algún lugar de la pantalla, habrá un enlace y también en la descripción, y también habrá un enlace a todo el código que estoy usando en este video en mi github, que también estará en la descripción. Así que nuestro objetivo para este ataque es robar la sesión del usuario, que es una clave que se usa para identificar a un usuario autenticado en nuestra aplicación. Si conoces su sesión, eso significa que puedes iniciar sesión como ellos y suplantarlos. Puedes realizar acciones en su nombre como si estuvieran conectados a esa aplicación. La sesión se almacena en la cookie de la página, así que podemos abrir la consola y escribir document dot cookie para ver ese valor. Este es el valor que estamos buscando: ID de sesión de PHP, y es esta cadena la que nos permitirá...

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más