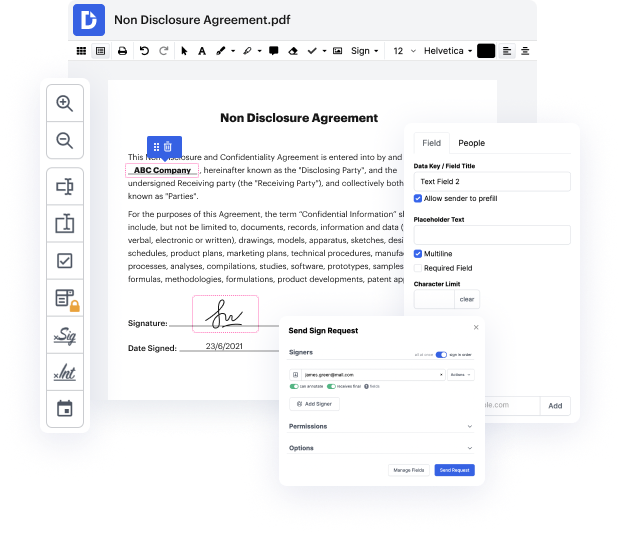

Existen numerosas soluciones de edición de documentos en el mercado, pero solo algunas son adecuadas para todos los tipos de archivos. Algunas herramientas son, por otro lado, versátiles pero difíciles de manejar. DocHub proporciona la solución a estos desafíos con su editor basado en la nube. Ofrece capacidades robustas que te permiten realizar tus tareas de gestión de documentos de manera efectiva. Si necesitas rápidamente Strike URL en OSHEET, ¡DocHub es la elección ideal para ti!

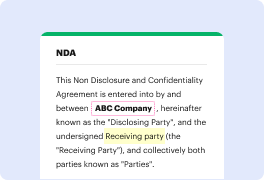

Nuestro proceso es extremadamente sencillo: subes tu archivo OSHEET a nuestro editor → se transforma instantáneamente en un formato editable → realizas todos los cambios necesarios y lo actualizas profesionalmente. Solo necesitas unos minutos para completar tu trabajo.

Después de aplicar todas las modificaciones, puedes transformar tu documentación en una plantilla reutilizable. Solo necesitas ir al Menú del lado izquierdo de nuestro editor y hacer clic en Acciones → Convertir a Plantilla. Encontrarás tu documentación almacenada en una carpeta separada en tu Tablero, ahorrándote tiempo la próxima vez que necesites el mismo formulario. ¡Prueba DocHub hoy!

hola ¿cómo están todos? esto es probablemente solo mi mente y en este video vamos a aprender sobre el ataque de reversión de ruta o ataque de solución directa o ataque de escalada de directorios también vamos a discutir la vulnerabilidad de inclusión de archivos locales primero vamos a aprender sobre la vulnerabilidad y luego les mostraré una demostración explotando esta vulnerabilidad y luego su mitigación pero primero chicos asegúrense de suscribirse a este canal y presionar el botón de me gusta y compartir sus pensamientos o sugerencias en el cuadro de comentarios a continuación ahora sin más preámbulos comencemos así que ¿qué es un ataque de recorrido de ruta o directorio? ahora esta vulnerabilidad es muy común en aplicaciones web y ¿por qué es común? bueno, es porque las aplicaciones web generalmente incluyen archivos que pueden ser una imagen, audio o un archivo del servidor basado en datos dinámicos de una página web esta vulnerabilidad permite a un atacante acceder a archivos arbitrarios utilizando una ruta relativa o una ruta absoluta que no deberían poder hacer así que estos archivos pueden ser cualquier f