Ya sea que estés acostumbrado a trabajar con Radix-64 o que estés manejando este formato por primera vez, editarlo no debería sentirse como un desafío. Diferentes formatos pueden requerir aplicaciones particulares para abrirlos y editarlos correctamente. Sin embargo, si necesitas modificar texto en Radix-64 como parte de tu proceso habitual, lo mejor es conseguir una herramienta multifuncional que permita todo tipo de operaciones sin necesidad de esfuerzo adicional.

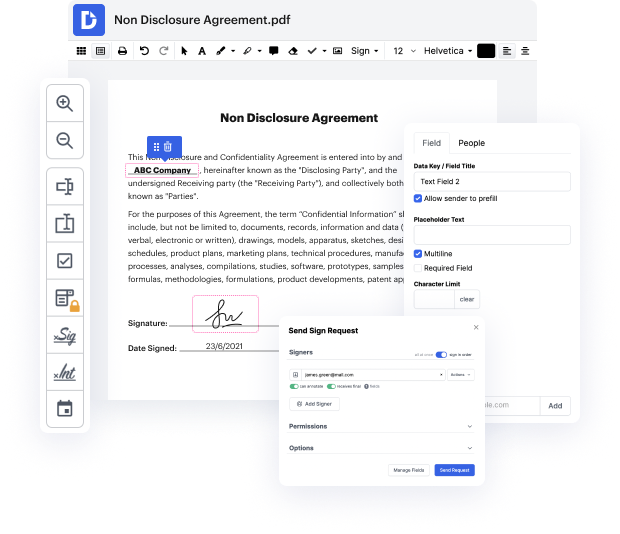

Prueba DocHub para una edición elegante de Radix-64 y también otros formatos de documentos. Nuestra plataforma ofrece un procesamiento de documentos fácil, sin importar cuánta o poca experiencia previa tengas. Con todas las herramientas que necesitas para trabajar en cualquier formato, no tendrás que saltar entre ventanas de edición al trabajar con cada uno de tus documentos. Crea, edita, anota y comparte tus documentos fácilmente para ahorrar tiempo en tareas menores de edición. Solo necesitarás registrar una nueva cuenta de DocHub, y podrás comenzar tu trabajo de inmediato.

Observa una mejora en la eficiencia del procesamiento de documentos con el conjunto de características sencillas de DocHub. Edita cualquier documento de manera fácil y rápida, independientemente de su formato. Disfruta de todos los beneficios que provienen de la eficiencia y conveniencia de nuestra plataforma.

todo bien bien hueso aquí y estoy de vuelta con otro video y hoy vamos a echar un vistazo a cobalt strike y los beacons de cobalt strike que vienen a través de powershell estoy viendo consistentemente esto como una técnica de ataque que los adversarios están haciendo los grupos de amenazas están haciendo usarán powershell para cargar un beacon de cobalt strike pero lo que podemos hacer con el powershell que podemos recibir como nuestros registros es ingeniería inversa de la ubicación del servidor c2 ya sea un pipe nombrado si es un oyente smb o si es un servidor https o un servidor dns pero vamos a seguir adelante vamos a poner un beacon de powershell en uno de nuestros hosts y luego lo vamos a invertir con cyber chef así que vamos a empezar a hacer eso así que vamos a ir aquí a ataques paquetes en generador de payload y luego vamos a elegir nuestra salida nuestra salida va a ser comando powershell y vamos a elegir nuestro oyente https aquí así que voy a elegir eso y vamos a usar payload de 64 bits vamos a seguir adelante y

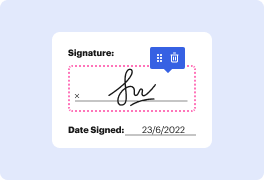

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más