Cuando editas documentos en varios formatos todos los días, la universalidad de las herramientas de documentos importa mucho. Si tus instrumentos solo funcionan con algunos de los formatos populares, puedes encontrarte cambiando entre ventanas de software para convertir imágenes a jpg y manejar otros formatos de documentos. Si deseas quitarte el dolor de cabeza de la edición de documentos, opta por una plataforma que maneje fácilmente cualquier formato.

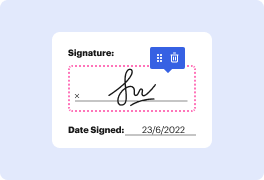

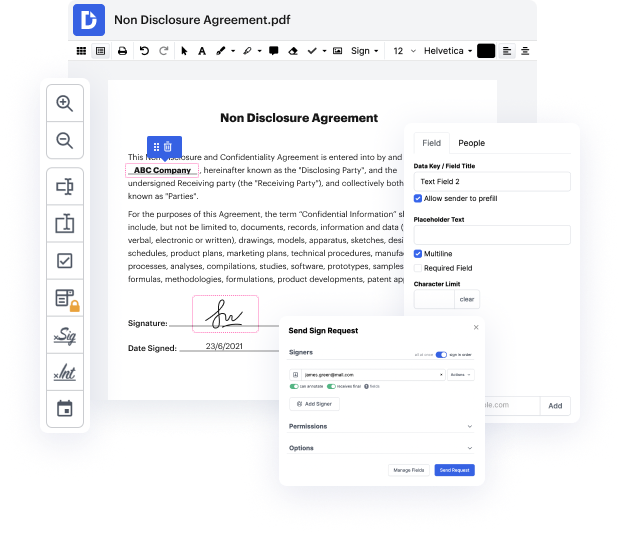

Con DocHub, no necesitas concentrarte en nada más que en la edición real del documento. No necesitarás hacer malabares con aplicaciones para trabajar con formatos diversos. Te ayudará a modificar tu jpg tan fácilmente como cualquier otro formato. Crea documentos jpg, edítalos y compártelos en una única plataforma de edición en línea que te ahorra tiempo y aumenta tu eficiencia. Todo lo que tienes que hacer es registrarte en una cuenta en DocHub, lo cual toma solo unos minutos.

No necesitarás convertirte en un multitarea de edición con DocHub. Su funcionalidad es suficiente para una edición rápida de documentos, independientemente del formato que desees revisar. Comienza registrando una cuenta y descubre lo fácil que puede ser la gestión de documentos con una herramienta diseñada específicamente para satisfacer tus necesidades.

si has tenido curiosidad sobre las aplicaciones de los hackers de la esteganografía hoy te mostraremos una técnica para ocultar y luego ejecutar una carga útil en un archivo de imagen en este episodio de laboratorio de ciberarmas [Aplausos] [Música] la esteganografía es una práctica de ocultar cosas en una imagen y en episodios anteriores hemos cubierto cómo hacer esto pero hoy vamos a llevarlo un paso más allá e intentar realmente ejecutar código que hemos ocultado dentro de una imagen ahora, ¿por qué querríamos hacer esto? bueno, en realidad hay instancias de botnets siendo controladas al revisar un feed de twitter y luego descargar una imagen que controla etiquetas de comando ocultas y esto es interesante porque típicamente la forma en que un investigador de malware encontraría algo así es enfocándose en la comunicación entre el servidor de comando y control y las computadoras infectadas al dirigir el tráfico a una dirección IP pública como twitter podrías evitar que tu IP sea marcada y que todos tus bots sean eliminados lo que es un

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más