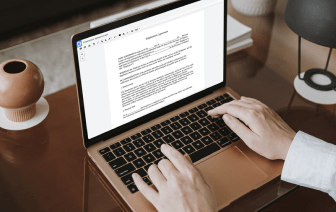

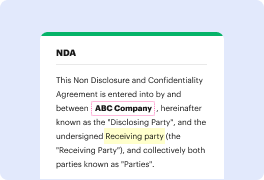

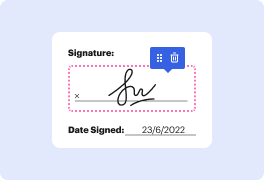

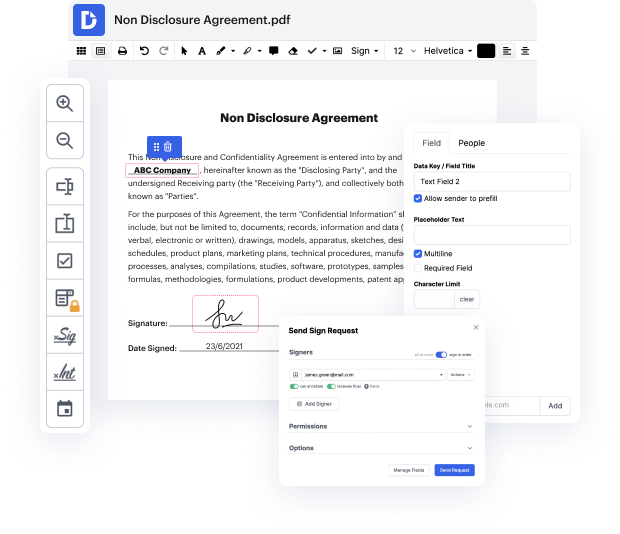

No puedes hacer que los cambios en los documentos sean más convenientes que editar tus archivos xml en la web. Con DocHub, puedes acceder a herramientas para editar documentos en PDF rellenables, xml u otros formatos: resaltar, ocultar o borrar elementos del documento. Agrega contenido textual e imágenes donde los necesites, reescribe tu texto por completo y más. Puedes descargar tu archivo editado a tu dispositivo o enviarlo por correo electrónico o enlace directo. También puedes convertir tus documentos en formularios rellenables e invitar a otros a completarlos. DocHub incluso ofrece una eFirma que te permite firmar y entregar documentos para su firma con solo un par de clics.

Tus registros están almacenados de forma segura en nuestra nube de DocHub, por lo que puedes acceder a ellos en cualquier momento desde tu escritorio, laptop, smartphone o tableta. Si prefieres utilizar tu dispositivo móvil para editar archivos, puedes hacerlo fácilmente con la aplicación móvil de DocHub para iOS o Android.

hola a todos, john wagon aquí con dev central, les traemos otra lección en la pizarra y hoy vamos a repasar las diez principales vulnerabilidades de OWASP y hemos tenido un par de otros videos sobre esto. Hoy estamos hablando de la cuarta vulnerabilidad en esa lista y es las entidades externas XML, o el acrónimo que utilizan es X X C, que por cierto no sé por qué lo llaman X X C, porque es entidades externas XML, pero de todos modos, alguien lo nombró así. Eso es lo que es. Esencialmente, lo que hace esta vulnerabilidad es aprovechar los procesadores XML o los analizadores XML en tu aplicación web que podrían procesar o analizar algunos datos dañinos. Así que déjame darte un ejemplo aquí. Supongamos que tienes una aplicación web aquí y esa aplicación web está construida sobre la base de, ya sabes, muchas cosas diferentes, pero una de las cosas que tiene es la c