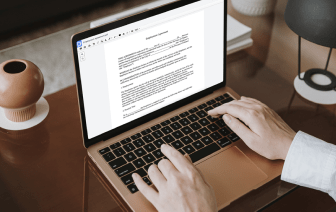

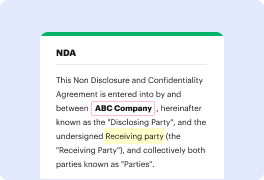

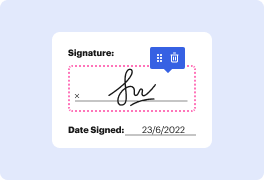

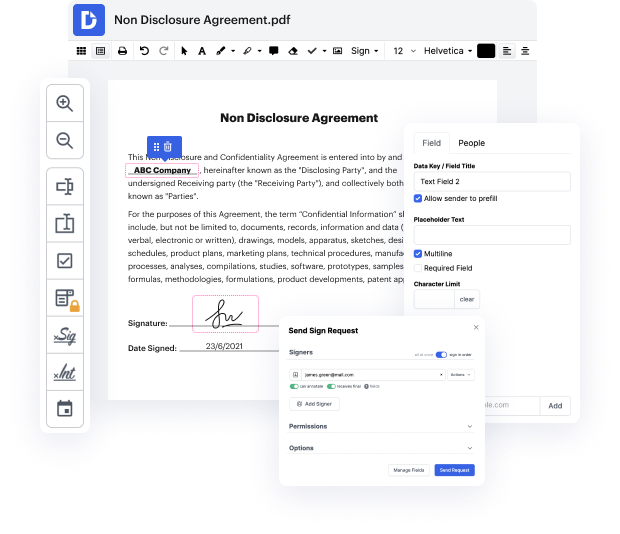

Con DocHub, puedes eliminar fácilmente la autenticación en PAGES desde cualquier lugar. Disfruta de capacidades como campos de arrastrar y soltar, contenido textual editable, imágenes y comentarios. Puedes recoger firmas electrónicas de forma segura, añadir un nivel adicional de defensa con una Carpeta Encriptada, y colaborar con compañeros de equipo en tiempo real a través de tu cuenta de DocHub. Realiza cambios en tus archivos PAGES en línea sin descargar, escanear, imprimir o enviar nada.

Puedes encontrar tu registro editado en la carpeta Documentos de tu cuenta. Crea, envía, imprime o convierte tu archivo en una plantilla reutilizable. Considerando la variedad de potentes características, es fácil disfrutar de una edición y gestión de documentos fluida con DocHub.

el bypass de inicio de sesión es uno de los impactos de la inyección SQL donde un atacante puede iniciar sesión en la aplicación vulnerable sin tener credenciales válidas durante este video vemos el escenario simple cuando un atacante explota la inyección SQL para eludir la función de inicio de sesión y acceder a la cuenta de administrador sin tener una contraseña válida para este ejercicio utilizamos un laboratorio de inyección SQL de la serie de laboratorios de la academia de seguridad web y puedes encontrar el enlace a este laboratorio en la descripción del video según la descripción del laboratorio la aplicación web contiene una función de inicio de sesión que es vulnerable a la inyección SQL para resolver este laboratorio necesitamos explotar esta vulnerabilidad para iniciar sesión en la aplicación como el usuario administrador sin tener la contraseña válida bien, comencemos haciendo clic en acceder al laboratorio ahora estamos en la página de inicio de la aplicación desde la esquina superior derecha de la página web hacemos clic en mi cuenta como vemos hemos sido redirigidos a la página de inicio de sesión así que necesitamos una cuenta de usuario válida para acceder a esta página