Ya sea que estés acostumbrado a trabajar con ACL o gestionando este formato por primera vez, editarlo no debería sentirse como un desafío. Diferentes formatos pueden requerir software particular para abrirlos y modificarlos de manera efectiva. Sin embargo, si necesitas tomar notas rápidamente en ACL como parte de tu proceso habitual, lo mejor es encontrar una herramienta multifuncional de documentos que permita todo tipo de operaciones sin esfuerzo adicional.

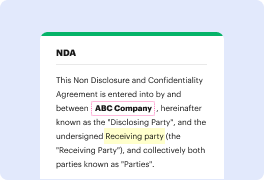

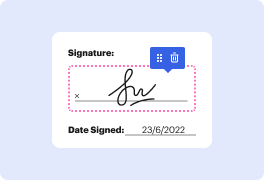

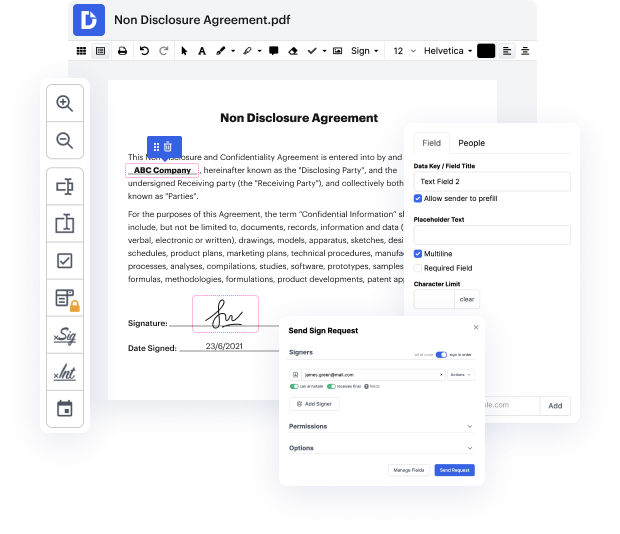

Prueba DocHub para una edición simplificada de ACL y otros formatos de documentos. Nuestra plataforma proporciona un procesamiento de documentos sin esfuerzo, independientemente de cuánta o poca experiencia previa tengas. Con todas las herramientas que necesitas para trabajar en cualquier formato, no tendrás que saltar entre ventanas de edición al trabajar con cada uno de tus documentos. Crea, edita, anota y comparte tus documentos sin esfuerzo para ahorrar tiempo en tareas de edición menores. Solo necesitarás registrar una nueva cuenta de DocHub, y luego podrás comenzar tu trabajo de inmediato.

Observa una mejora en la productividad del procesamiento de documentos con el conjunto de funciones simples de DocHub. Edita cualquier documento de manera fácil y rápida, independientemente de su formato. Disfruta de todos los beneficios que provienen de la eficiencia y conveniencia de nuestra plataforma.

hola, soy Edie de Practical Martinet, bienvenidos a una nueva serie de videos donde voy a enseñarte sobre listas de control de acceso. Esta serie está destinada a ser el último conjunto de videos que tendrás que ver para entender este concepto. Este es el primer video de la serie donde responderemos a la pregunta fundamental: ¿qué son las listas de acceso? En su esencia, una lista de control de acceso es simplemente una herramienta que usas para identificar el tráfico. Cómo aplicas la lista de acceso determina lo que la lista de acceso está haciendo realmente. Por ejemplo, si aplicas una lista de acceso a una interfaz, entonces cualquier tráfico que sea identificado por tu lista de acceso está siendo permitido a través de esa interfaz. Esta es la aplicación más común de una lista de acceso, pero hay muchos otros casos de uso para un nexus. Por ejemplo, si aplicas una lista de acceso a una configuración de traducción de direcciones de red, entonces cualquier tráfico que sea identificado por la lista de acceso se procesa a través de un net. Si aplicas una lista de acceso a una configuración de VPN, entonces cualquier tráfico que identifiques...