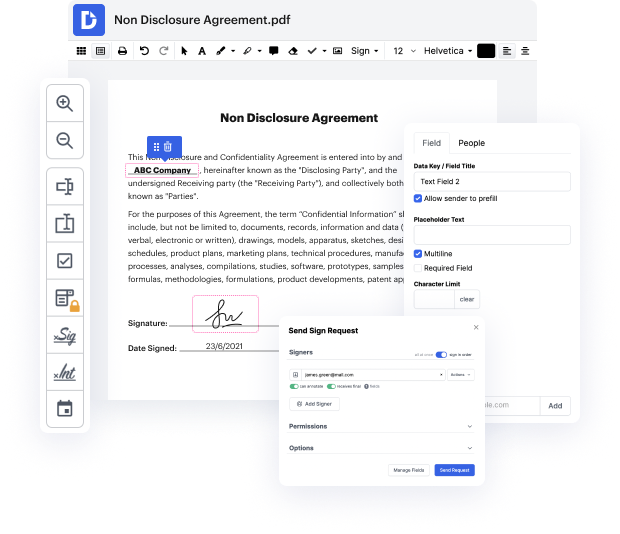

Hay muchas herramientas de edición de documentos en el mercado, pero solo algunas son adecuadas para todos los tipos de archivos. Algunas herramientas son, por el contrario, versátiles pero difíciles de usar. DocHub proporciona la solución a estos desafíos con su editor basado en la nube. Ofrece ricas funcionalidades que te permiten completar tus tareas de gestión de documentos de manera eficiente. Si necesitas identificar rápidamente en Csv, ¡DocHub es la opción ideal para ti!

Nuestro proceso es extremadamente fácil: subes tu archivo Csv a nuestro editor → se transforma automáticamente a un formato editable → realizas todos los cambios esenciales y lo actualizas profesionalmente. Solo necesitas un par de momentos para completar tu trabajo de papeleo.

Tan pronto como se apliquen todas las alteraciones, puedes convertir tu trabajo de papeleo en una plantilla multiusos. Simplemente necesitas ir al Menú del lado izquierdo de nuestro editor y hacer clic en Acciones → Convertir en Plantilla. Encontrarás tu trabajo de papeleo almacenado en una carpeta separada en tu Tablero, ahorrándote tiempo la próxima vez que necesites la misma plantilla. ¡Prueba DocHub hoy!

hola a todos, hablemos sobre otro tipo de ataque de inyección que son las inyecciones formales, así que las inyecciones formales también se llaman inyección de macros de Excel CSV. Así que antes de continuar, déjenme darles un escenario: hay una aplicación web en la que podemos agregar, crear y exportar hojas de cálculo de Microsoft Excel. Así que como tester de penetración o hacker, lo que podemos hacer es intentar inyectar algo malicioso dentro de esa hoja de cálculo. Así que una vez que insertamos algo malicioso, exportaremos esa hoja web. Si la aplicación de diálogo es vulnerable a la inyección de fórmulas, entonces esa aplicación web no sanitizará la entrada del usuario y expondrá ese sitio web que contiene el código malicioso inyectado por un atacante. Así que si cualquier otro usuario abre esa hoja de cálculo de Microsoft Excel, se verá afectado, lo que resulta en una inyección de ID 20. Así que aquí pueden ver que este tipo de vulnerabilidades a menudo se encuentran en aplicaciones web que tienen funcionalidad de exportación de hojas de cálculo y esta hoja de cálculo está siendo generada.

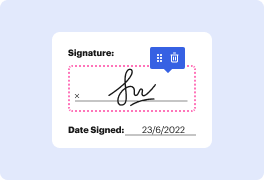

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más