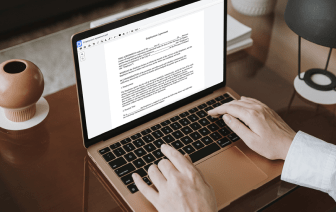

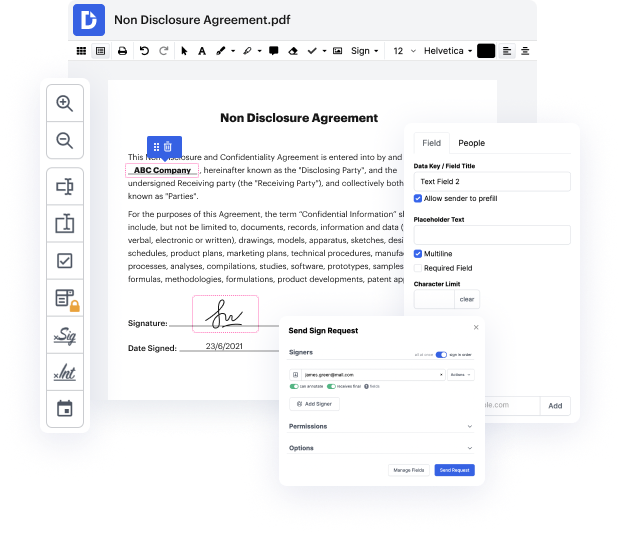

No importa cuán laboriosos y difíciles de modificar sean tus archivos, DocHub ofrece una forma sencilla de cambiarlos. Puedes modificar cualquier elemento en tu Radix-64 sin recursos adicionales. Ya sea que necesites ajustar un solo elemento o todo el documento, puedes confiar esta tarea a nuestra poderosa solución para obtener resultados rápidos y de calidad.

Además, se asegura de que el archivo final esté siempre listo para usar, para que puedas continuar con tus proyectos sin ningún retraso. Nuestro conjunto integral de herramientas también viene con características de productividad sofisticadas y una colección de plantillas, permitiéndote aprovechar al máximo tus flujos de trabajo sin perder tiempo en tareas rutinarias. Adicionalmente, puedes acceder a tus documentos desde cualquier dispositivo e incorporar DocHub con otras aplicaciones.

DocHub puede manejar cualquiera de tus tareas de gestión de documentos. Con una abundancia de herramientas, puedes crear y exportar documentos como desees. Todo lo que exportes al editor de DocHub se guardará de forma segura durante el tiempo que necesites, con estrictos marcos de seguridad y protección de datos en su lugar.

¡Revisa DocHub hoy y haz que manejar tu papeleo sea más fluido!

hola y bienvenido, mi nombre es John Strand. En este video vamos a hablar sobre la codificación y decodificación base64. La razón por la que estamos hablando de esto es que, una vez más, tenemos el BHI, un rango cibernético para clientes y amigos, y este es básicamente un video para guiar a las personas a través de algunos de los desafíos que utilizan base64. Ahora, la razón por la que base64 realmente existe es algo interesante. Siempre que estés transfiriendo datos binarios o estés transfiriendo datos con caracteres especiales, puede ser codificado, puede ser dibujable, especialmente cuando estás tratando con protocolos que están diseñados predominantemente para enviar texto. Por ejemplo, si estás mirando algo como HTTP, transporta mucho texto y si comenzamos a enviar binarios, podríamos meternos en problemas. De hecho, vemos esto todo el tiempo, especialmente con ataques como la inyección SQL, donde los punto y coma son interpretados y ejecutados. Así que esta es la razón por la que existen protocolos como este o diferentes formatos de codificación.