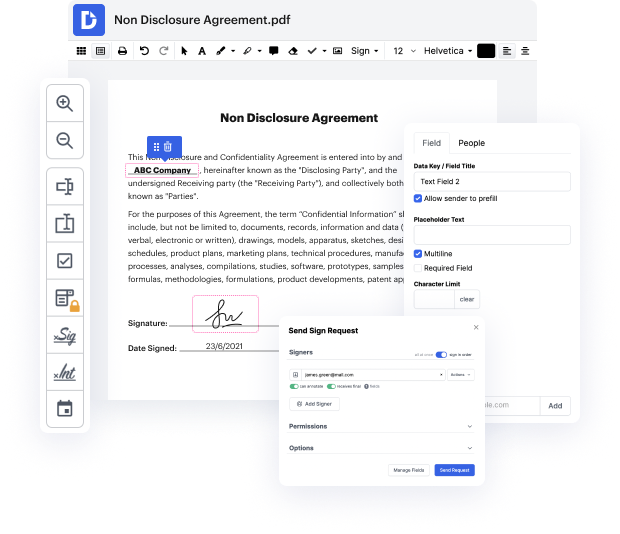

Buscar una herramienta especializada que maneje formatos particulares puede ser un proceso que consume tiempo. A pesar del gran número de editores en línea disponibles, no todos ellos soportan el formato Dot, y ciertamente no todos permiten que realices modificaciones en tus archivos. Para empeorar las cosas, no todos ellos te brindan la seguridad que necesitas para proteger tus dispositivos y documentos. DocHub es una gran respuesta a estos desafíos.

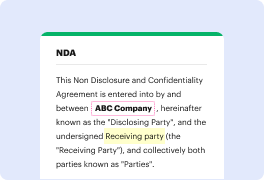

DocHub es una solución en línea bien conocida que cubre todas tus necesidades de edición de documentos y protege tu trabajo con una protección de datos a nivel empresarial. Funciona con diferentes formatos, como Dot, y te ayuda a modificar tales documentos de manera rápida y sencilla con una interfaz rica y fácil de usar. Nuestra herramienta cumple con certificaciones de seguridad esenciales, como GDPR, CCPA, PCI DSS y Google Security Assessment, y sigue mejorando su cumplimiento para proporcionar la mejor experiencia de usuario. Con todo lo que ofrece, DocHub es la forma más confiable de Restaurar la autenticación en archivos Dot y gestionar toda tu documentación personal y empresarial, sin importar cuán sensible sea.

Tan pronto como completes todas tus modificaciones, puedes establecer una contraseña en tu Dot editado para asegurarte de que solo los destinatarios autorizados puedan abrirlo. También puedes guardar tu documento con un Detalle de Auditoría para ver quién aplicó qué ediciones y a qué hora. Elige DocHub para cualquier documento que necesites editar de forma segura y protegida. ¡Suscríbete ahora!

hola a todos soy kai aquí en el video de hoy vamos a agregar autenticación a nuestra aplicación vamos a aprenderlo desde un punto de vista técnico así que miraremos cada uno de los métodos que vamos a llamar y entenderemos lo que realmente hace detrás de escena y cómo funciona la magia que obtenemos del marco de trabajo bien así que lo que tenemos en este momento es que configuramos nuestro proyecto para generar jw s cuando el usuario inicia sesión y aquí hay un ejemplo de ello de un que sabemos cómo devolver así que somos el emisor y la audiencia y tenemos una expiración y algunos otros detalles que hemos poblado y estamos usando el algoritmo hmac sha 256 para firmar el y nuestro secreto real que estamos usando para firmar el es esta cadena aquí que tiene exactamente 16 bytes lo que necesitamos para nuestro algoritmo y así como dijimos si estamos mirando el flujo entonces para generar el entonces llamamos al endpoint de inicio de sesión y pasamos un correo electrónico y una contraseña y en la respuesta obtenemos un que ahora podemos usar para autenticar contra

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más