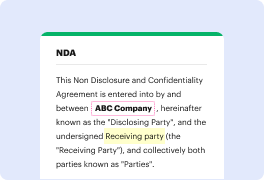

Si editas archivos en varios formatos a diario, la universalidad de la solución de documentos importa mucho. Si tus herramientas solo funcionan con algunos de los formatos populares, puedes encontrarte cambiando entre ventanas de software para reemplazar tokens en pdf y manejar otros formatos de archivo. Si quieres eliminar la molestia de la edición de documentos, opta por una plataforma que gestione sin esfuerzo cualquier extensión.

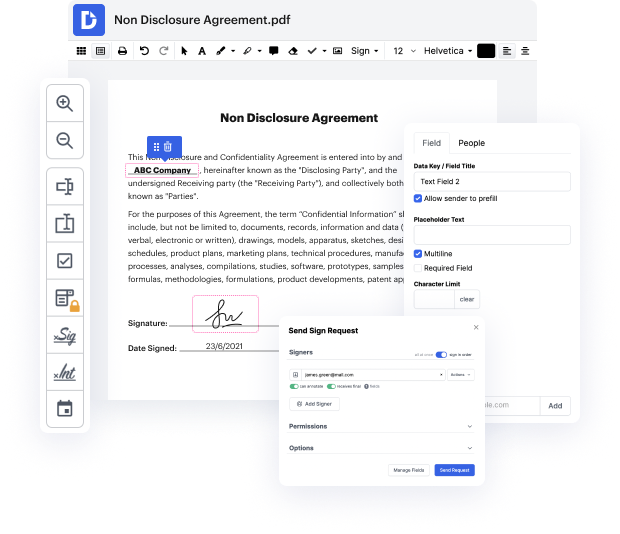

Con DocHub, no necesitas concentrarte en nada más que en la edición real del documento. No necesitarás malabarear programas para trabajar con diferentes formatos. Te ayudará a revisar tu pdf tan fácilmente como cualquier otra extensión. Crea documentos pdf, edítalos y compártelos en una única plataforma de edición en línea que te ahorra tiempo y aumenta tu productividad. Todo lo que tienes que hacer es registrarte para obtener una cuenta gratuita en DocHub, lo cual solo toma unos minutos.

No necesitarás convertirte en un multitasker de edición con DocHub. Su conjunto de características es suficiente para editar documentos rápidamente, independientemente del formato que desees revisar. Comienza registrándote para obtener una cuenta gratuita y verás lo sencillo que puede ser la gestión de documentos con una herramienta diseñada especialmente para satisfacer tus necesidades.

está bien chicos, empecemos con el caso número uno, secuestro a través de PDF. Lo que quería presentarles en este caso es cómo pueden hackear las aplicaciones web con archivos PDF. Este es un ataque realmente genial porque los archivos PDF están en todas partes, son ubicuos. Así que ahora imagina que puedes subir archivos PDF maliciosos a la aplicación web y luego, de alguna manera, mágicamente puedes robar una de las credenciales del usuario como resultado del procesamiento de este archivo PDF malicioso. Eso va a ser un ataque grandioso y poderoso, y esto es exactamente lo que quiero presentarles aquí. Así que tengo una demostración y la demostración para este caso está ubicada en training good local slash hijacking en mi entorno de pruebas. Así que déjame ir allí ahora mismo y déjame mostrarte cómo funciona este ataque en la práctica. Está bien, aquí está mi demostración para este caso y de qué se trata esta demostración. En realidad, se trata de subir un archivo PDF y solo quiero subir aquí, de hecho, un archivo PDF malicioso. Está bien, y este caso trata sobre un secuestro a través de un archivo PDF.

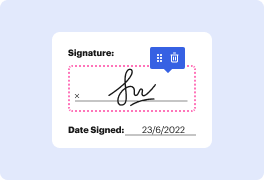

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más