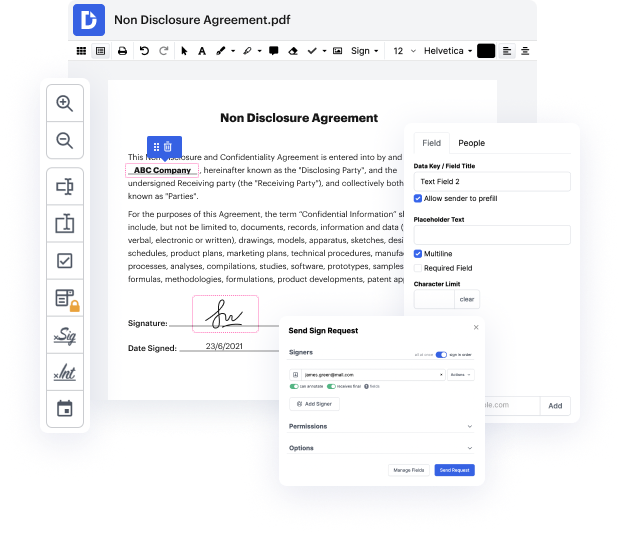

La gestión efectiva de archivos pasó de analógica a electrónica hace mucho tiempo. Llevarlo a otro nivel de efectividad solo necesita un acceso rápido a funciones de edición que no dependen de qué dispositivo o navegador web uses. Si necesitas Re-editar contratos de oraciones en el servidor, puedes hacerlo tan rápido como en casi cualquier otro dispositivo que tú o los miembros de tu equipo tengan. Puedes modificar y crear archivos fácilmente siempre que conectes tu dispositivo a internet. Un conjunto de herramientas sencillo y una interfaz fácil de usar son parte de la experiencia de DocHub.

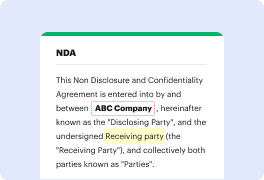

DocHub es una plataforma poderosa para crear, editar y compartir PDFs u otros archivos y mejorar tus procesos de documentos. Puedes usarlo para Re-editar contratos de oraciones en el servidor, ya que solo necesitas una conexión a la red. Lo hemos diseñado para que funcione en cualquier sistema que las personas usen para trabajar, por lo que las preocupaciones de compatibilidad desaparecen cuando se trata de editar PDFs. Simplemente sigue estos pasos fáciles para Re-editar contratos de oraciones en el servidor rápidamente.

Nuestra compatibilidad con software de edición de PDF de calidad no dependerá de qué dispositivo utilices. Prueba nuestro editor universal de DocHub; nunca tendrás que preocuparte de si funcionará en tu dispositivo. Mejora tu proceso de edición simplemente registrando una cuenta.

está bien, bienvenido de nuevo, hoy tú y yo vamos a ver los ataques de reentrancia. Ahora, aunque la reentrancia parece ser bien conocida y algo antigua, parece ser uno de los ataques más comunes en los últimos años. Si eres nuevo aquí, soy Calvin y en Eat the Blocks ayudamos a los desarrolladores de web 2 a hacer la transición a web 3. [Música] abril de 2020, se robaron 25 millones de Unit Swap y Land F utilizando reentrancia. mayo de 2021, se perdieron 7.2 millones en tokens por Burger Swap a través de un exploit de reentrancia. agosto de 2021, Cream Finance perdió 18.8 millones debido a exploits similares y sin olvidar uno de los más famosos, el hackeo de DAO que causó una pérdida de 60 millones de dólares estadounidenses. Ahora, la reentrada puede ocurrir cuando una función de contrato hace una llamada externa a un contrato no confiable. El contrato no confiable llama repetidamente a la función original antes de que termine de ejecutarse para drenar los fondos. Echemos un vistazo a un ejemplo simple, tendremos un contrato bajo ataque llamado banco y luego tendremos el contrato atacante llamado ladrón.

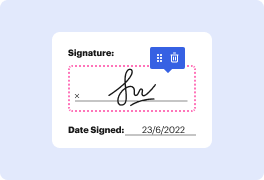

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más