Trabajar con documentos implica hacer pequeñas modificaciones a ellos a diario. Ocasionalmente, la tarea se realiza casi automáticamente, especialmente si es parte de tu rutina diaria. Sin embargo, en otras ocasiones, lidiar con un documento poco común como una Lista de Verificación de Terminación de Empleados puede llevar tiempo valioso solo para realizar la investigación. Para asegurar que cada operación con tus documentos sea fácil y rápida, deberías encontrar una herramienta de edición óptima para este tipo de trabajos.

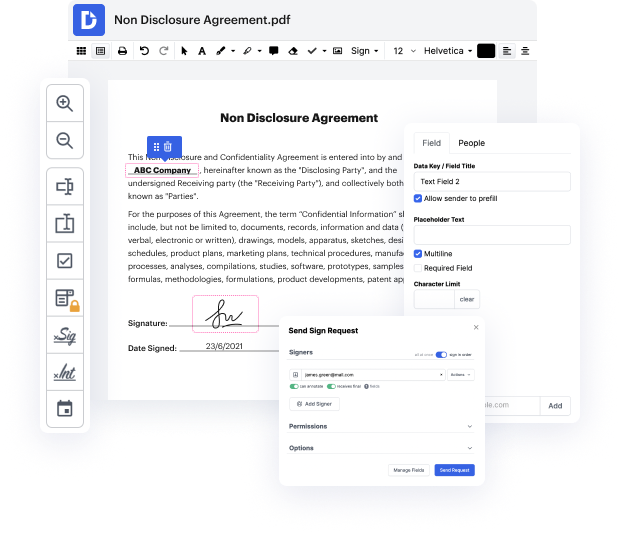

Con DocHub, puedes aprender cómo funciona sin perder tiempo tratando de averiguarlo todo. Tus herramientas están dispuestas ante tus ojos y son fácilmente accesibles. Esta herramienta en línea no necesitará ningún tipo de formación - capacitación o experiencia - de los usuarios finales. Está lista para trabajar incluso si eres nuevo en el software que se utiliza normalmente para crear una Lista de Verificación de Terminación de Empleados. Crea, modifica y envía documentos rápidamente, ya sea que trabajes con ellos a diario o estés abriendo un nuevo tipo de documento por primera vez. Toma minutos encontrar la manera de trabajar con la Lista de Verificación de Terminación de Empleados.

Con DocHub, no hay necesidad de investigar diferentes tipos de documentos para averiguar cómo modificarlos. Ten todas las herramientas necesarias para modificar documentos al alcance de tu mano para mejorar tu gestión de documentos.

Desafortunadamente, muchas personas han perdido sus trabajos y muchas más lo harán. Es un momento estresante y es fácil que los ánimos to se calienten. Una cosa malinterpretada y puedes encontrarte tratando de localizar propiedad perdida, lidiando con archivos dañados o documentos destruidos, o el theft de una lista de clientes. Hola, mi nombre es Luke Kumanchik. Estoy con Honeycrisp; ofrecemos Soluciones Dulces para Abogados amantes de las Manzanas y hoy quería discutir tres trampas de la terminación de empleados desde una perspectiva de TI. 1. Propiedad - La mayoría de los empleados tienen una computadora o laptop, una tableta, tal vez incluso un teléfono, pero pueden tener un teléfono de escritorio, una cámara de video, un proyector o un punto de acceso Wi-Fi. ¿Tienes un recibo firmado de cada uno de estos activos? 2. Acceso - El acceso a correos electrónicos y archivos viene a la mente, pero los teléfonos, correos electrónicos y archivos pueden ser compartidos a cuentas personales ya sea por reenvío o reglas. ¿Conoces los pasos para verificar cada uno de estos sistemas? 3. Contraseñas - La realidad es que las personas compartirán y acumularán cuentas. Cuando y...

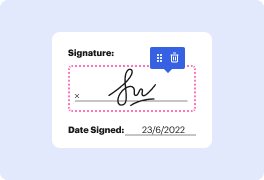

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más