Formatos de archivo inusuales dentro de su gestión de documentos diaria y operaciones de modificación pueden crear confusión inmediata sobre cómo editarlos. Puede que necesite más que el software de computadora preinstalado para una modificación de documentos efectiva y rápida. Si desea unir un token en pdf o hacer cualquier otra alteración simple en su documento, elija un editor de documentos que tenga las características para que trabaje con facilidad. Para manejar todos los formatos, como pdf, elegir un editor que funcione correctamente con todos los tipos de documentos será su mejor opción.

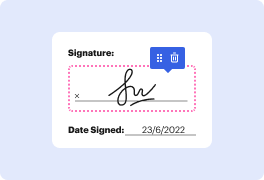

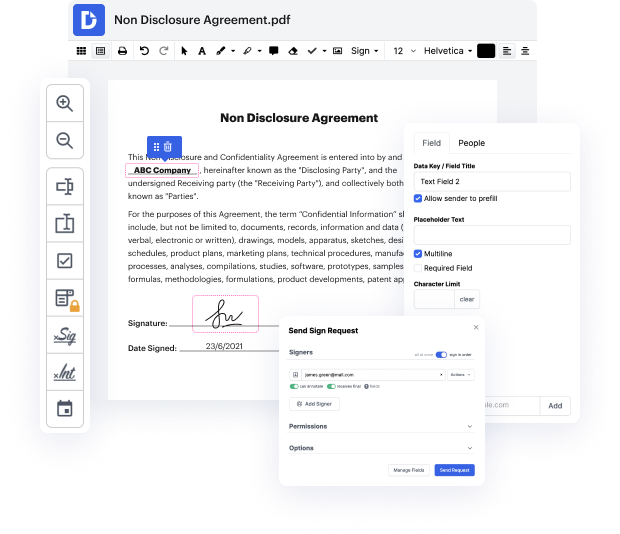

Pruebe DocHub para una gestión de documentos eficiente, independientemente del formato de su documento. Ofrece potentes herramientas de edición en línea que simplifican sus operaciones de gestión de documentos. Es fácil crear, editar, anotar y compartir cualquier documento, ya que todo lo que necesita para acceder a estas características es una conexión a internet y un perfil activo de DocHub. Una solución de documento es todo lo que se requiere. No pierda tiempo cambiando entre diferentes programas para diferentes documentos.

Disfrute de la eficiencia de trabajar con una herramienta creada específicamente para simplificar el procesamiento de documentos. Vea lo fácil que realmente es modificar cualquier documento, incluso cuando es la primera vez que ha trabajado con su formato. Regístrese para obtener una cuenta gratuita ahora y mejore todo su proceso de trabajo.

está bien chicos, empecemos con el caso número uno, secuestro a través de PDF. Lo que quería presentarles en este caso es cómo pueden hackear las aplicaciones web con archivos PDF. Este es un ataque realmente genial porque los archivos PDF están en todas partes, son ubicuos. Así que ahora imagina que puedes subir archivos PDF maliciosos a la aplicación web y luego, de alguna manera, mágicamente puedes robar una de las sesiones del usuario como resultado del procesamiento de este archivo PDF malicioso. Eso va a ser un ataque grandioso y poderoso, y esto es exactamente lo que quiero presentarles aquí. Así que tengo una demostración y la demostración para este caso está ubicada en training good local slash hijacking en mi entorno de pruebas. Así que déjame ir allí ahora mismo y déjame mostrarte cómo funciona este ataque en la práctica. Está bien, aquí está mi demostración para este caso y de qué se trata esta demostración. En realidad, se trata de subir un archivo PDF y solo quiero subir aquí, de hecho, un archivo PDF malicioso. Está bien, y este caso es sobre un secuestro a través de un archivo PDF.

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más