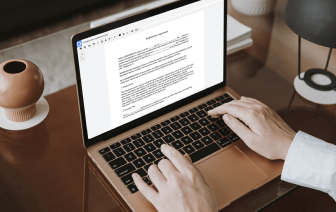

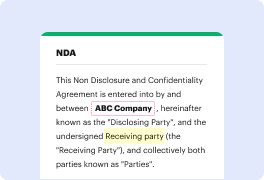

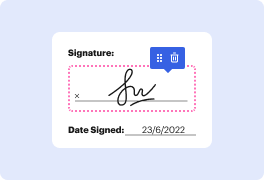

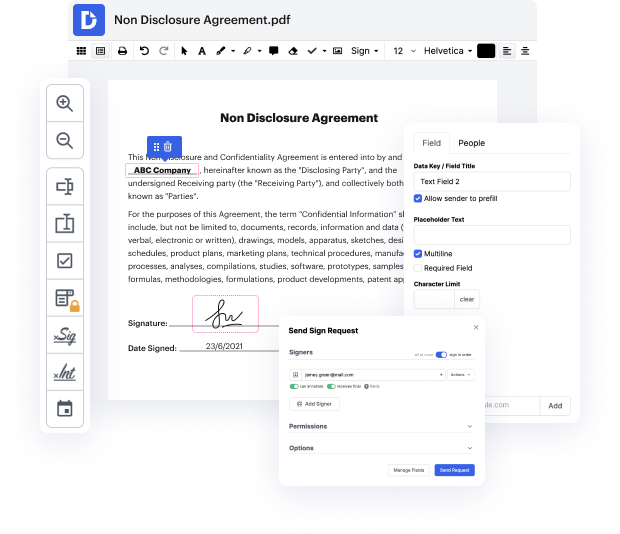

Ya no tienes que preocuparte por cómo incrustar la autenticación en NEIS. Nuestra solución integral garantiza una gestión de documentos fácil y rápida, permitiéndote trabajar en documentos de NEIS en un par de minutos en lugar de horas o días. Nuestro servicio incluye todas las herramientas que necesitas: fusionar, insertar campos rellenables, firmar documentos legalmente, colocar formas, y así sucesivamente. No necesitas configurar software adicional ni preocuparte por aplicaciones costosas que requieren un dispositivo potente. Con solo dos clics en tu navegador, puedes acceder a todo lo que necesitas.

¡Comienza ahora y maneja todos los tipos de archivos como un profesional!

Soy Vishak y soy estudiante de doctorado en I Fur, así que este trabajo es una colaboración entre I Fur e IBM. De hecho, mi coautor Vat Raan Ramish se suponía que iba a estar presente en la conferencia en la parte 7 y, uh, a presentar el artículo, pero desafortunadamente, debido a algunos problemas de salud, no pudo, así que estoy presentando este artículo que trata sobre encontrar certificadores comunes de una manera que preserve la privacidad. A menudo, en escenarios empresariales, hay situaciones en las que dos empresas pueden hacer uso de algunas ofertas de la otra empresa y, sobre la base de eso, podrían estar dispuestas a cerrar un trato. Digamos que la empresa en el lado izquierdo, uh, necesita X y la empresa en el lado derecho es S2, que, de manera similar, necesita Y y la otra empresa puede suministrarlo. Así que esto podría ser una base para una regulación comercial, uh, pero, uh, generalmente hay preguntas involucradas, como si la otra empresa realmente puede ser confiable y qué pasaría si nos defraudan. Así que una indicación de tal confiabilidad se puede obtener si, uh, alguien que es