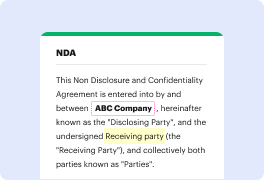

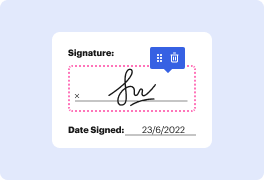

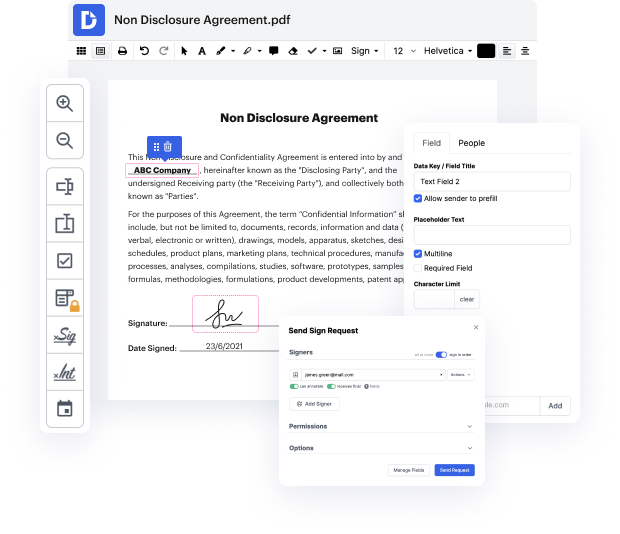

Sxw puede no ser siempre lo más fácil con lo que trabajar. A pesar de que muchas capacidades de edición están disponibles en el mercado, no todas ofrecen una solución directa. Diseñamos DocHub para hacer que la edición sea sin esfuerzo, sin importar el formato del documento. Con DocHub, puedes inyectar rápidamente y fácilmente un sigilo en Sxw. Además, DocHub ofrece una variedad de otras características como la creación de formularios, automatización y gestión, servicios de eSignature compatibles con el campo, e integraciones.

DocHub también te ayuda a ahorrar tiempo creando plantillas de formularios a partir de documentos que usas regularmente. Además, puedes aprovechar nuestras numerosas integraciones que te permiten conectar nuestro editor a tus aplicaciones más utilizadas sin esfuerzo. Tal solución hace que sea rápido y fácil manejar tus archivos sin ningún retraso.

DocHub es una herramienta útil para uso individual y corporativo. No solo ofrece una extensa colección de herramientas para la creación y edición de formularios, y la integración de eSignature, sino que también tiene una variedad de capacidades que resultan útiles para crear flujos de trabajo complejos y sencillos. Cualquier cosa añadida a nuestro editor se mantiene segura de acuerdo con los principales estándares de la industria que protegen los datos de los usuarios.

¡Haz de DocHub tu elección preferida y simplifica tus flujos de trabajo basados en formularios sin esfuerzo!

hola y bienvenido a secure code Vario en este módulo vamos a ver exposiciones e inyecciones XML en esta sección explicaremos qué son estas vulnerabilidades, sus causas y prevenciones y algunos peligros potenciales. Entonces, ¿qué son las inyecciones XPath y XML? Estas vulnerabilidades son ataques que apuntan a almacenes de datos XML al inyectar XML malicioso y código XPath en entradas controlables por el usuario. ¿Qué causa las inyecciones XML o XPath? Estos dos tipos de inyecciones son posibles porque la entrada proporcionada por el usuario, incluidos cookies y otros encabezados HTTP, no se valida adecuadamente antes de ser utilizada como parte de una consulta XPath o como parte de datos que se almacenarán en el almacén de datos XML. Para entender estas vulnerabilidades, revisemos algunos ejemplos. Primero, veamos una inyección XML que inserta datos no autorizados. Aquí tenemos un sitio web con una base de datos XML que contiene información del usuario. El atacante engañará al sitio web para que cree un usuario con derechos de administrador. Primero, el atacante

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más