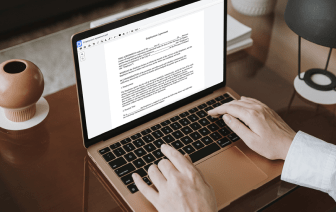

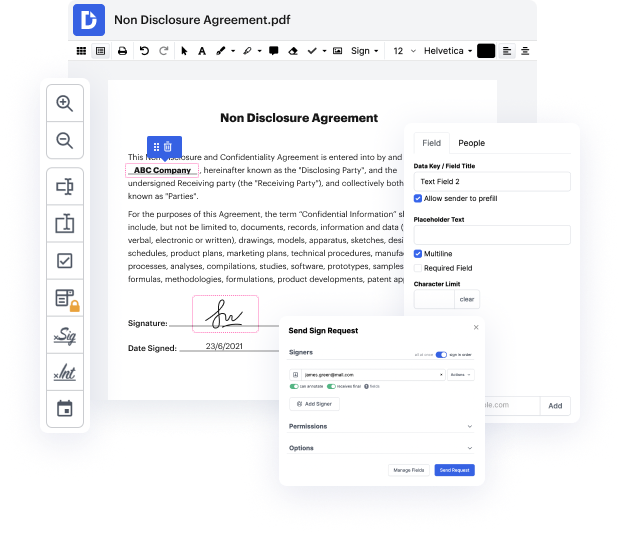

Independientemente de cuán laboriosos y difíciles de cambiar sean tus archivos, DocHub ofrece una forma sencilla de modificarlos. Puedes cambiar cualquier parte de tu CWK sin esfuerzo. Ya sea que necesites modificar un solo elemento o todo el documento, puedes confiar esta tarea a nuestra poderosa solución para obtener resultados rápidos y de calidad.

Además, se asegura de que el documento final esté siempre listo para usar, para que puedas continuar con tus tareas sin ningún retraso. Nuestra colección integral de capacidades también incluye características de productividad profesional y una colección de plantillas, lo que te permite aprovechar al máximo tus flujos de trabajo sin perder tiempo en actividades rutinarias. Además, puedes acceder a tus documentos desde cualquier dispositivo e incorporar DocHub con otras soluciones.

DocHub puede encargarse de cualquiera de tus actividades de gestión de documentos. Con una gran cantidad de capacidades, puedes generar y exportar documentos como prefieras. Todo lo que exportes al editor de DocHub se almacenará de forma segura durante el tiempo que necesites, con estrictos protocolos de protección y seguridad de la información en su lugar.

¡Prueba DocHub ahora y facilita la gestión de tus documentos!

¿qué amp;#39;s está pasando en YouTube hoy? vamos a comenzar una nueva pista en hack the Box, el nombre de la pista es awas top 10 donde amp;#39;estamos revisando todas las 10 principales vulnerabilidades de aplicaciones web. hemos cubierto muchas veces vulnerabilidades de aplicaciones en los videos pasados, especialmente um para laboratorios producidos por tryhakme y hoy amp;#39;estamos, hoy amp;#39;vamos a echar un vistazo a esta pista y amp;#39;vamos a terminar las primeras dos tareas o los primeros dos desafíos que tenemos alrededor de um 10 desafíos 11 desafíos, así que amp;#39;veamos las primeras dos hoy en este video y en los próximos videos amp;#39;vamos a abordar el resto de los desafíos. así que Looking Glass, el primero según la descripción, hemos construido la herramienta de red más segura en el mercado, ven y échale un vistazo. está bien, así que si hacemos aparecer la máquina, tendremos la dirección IP junto con el puerto en el que la aplicación está funcionando. si visitamos eso en la máquina vulnerable.