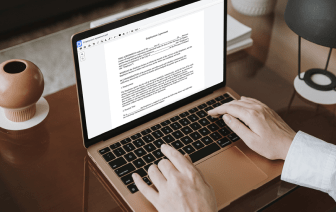

Cuando editas archivos en varios formatos a diario, la universalidad de las herramientas de documentos importa mucho. Si tus herramientas solo funcionan con algunos de los formatos populares, puedes encontrarte cambiando entre ventanas de aplicaciones para inyectar código en UOML y manejar otros formatos de documentos. Si deseas deshacerte del dolor de cabeza de la edición de documentos, opta por una solución que pueda manejar cualquier extensión sin esfuerzo.

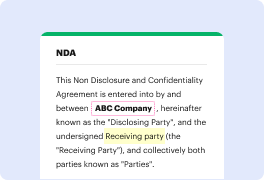

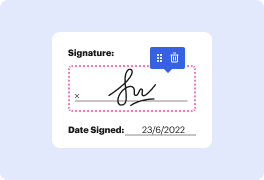

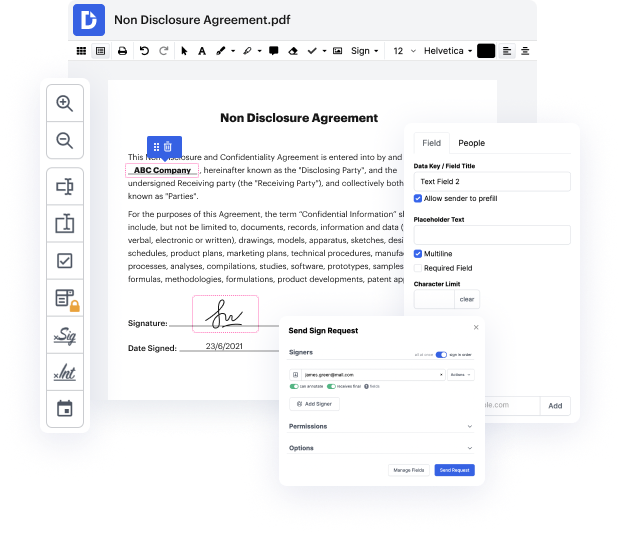

Con DocHub, no necesitas concentrarte en nada menos que en la edición real de documentos. No tendrás que malabarear programas para trabajar con varios formatos. Te ayudará a revisar tu UOML tan fácilmente como cualquier otra extensión. Crea documentos UOML, modifícalos y compártelos en una solución de edición en línea que te ahorra tiempo y mejora tu productividad. Todo lo que tienes que hacer es registrarte en una cuenta en DocHub, lo cual toma solo unos minutos.

No necesitarás convertirte en un multitasker de edición con DocHub. Su conjunto de características es suficiente para la edición rápida de documentos, independientemente del formato que necesites revisar. Comienza creando una cuenta y descubre lo fácil que puede ser la gestión de documentos teniendo una herramienta diseñada especialmente para tus necesidades.

Hoy, aprenderemos cómo los hackers pueden aprovechar la inyección de código en una aplicación web vulnerable como Bewap. La caja elegida para las pruebas es la inyección de código PHP con la seguridad configurada en bajo. Esta aplicación es como un proyecto de un desarrollador junior lleno de errores. Al inyectar código en el servidor, los hackers pueden potencialmente malutilizar datos. Vamos a hackear la página de inyección de código PHP con la seguridad configurada en bajo y probar la vulnerabilidad inyectando código. La página refleja nuestra entrada, mostrando que podemos manipular el contenido con código inyectado.