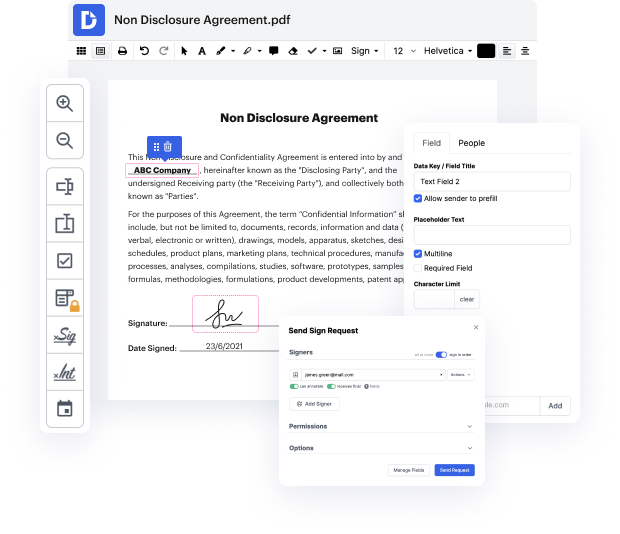

Si a menudo trabajas fuera de tu lugar de trabajo y realizas tareas sobre la marcha, entonces DocHub es el servicio de gestión de documentos que necesitas. Es una solución en la nube que opera en cualquier dispositivo conectado a internet, y puedes trabajar con ella desde cualquier lugar. La interfaz es intuitiva pero rica, así que solo necesitarás un par de minutos para Inyectar código en el Formulario de Evaluación y hacer otros ajustes necesarios.

¡Deja de perder tiempo buscando un excelente editor de documentos; explora DocHub ahora y prepara tus formularios sin importar dónde estés!

Bienvenido al análisis de malware para erizos. La inyección de procesos es una técnica que a menudo es utilizada por malware. En la mayoría de los casos, el malware la utiliza para ejecutar dinámicamente una carga útil. Eso significa que la carga útil real no debe tocar disco para prevenir la detección estática por parte del software antivirus. La segunda razón es inyectar código de malware en un proceso de confianza, en muchos casos un proceso común de Windows. Esto puede ser utilizado para escalar privilegios. Creé este resumen hace algunos años para a un taller. Investigué todas las técnicas de inyección comunes en ese momento y traté de encontrar una manera de categorizarlas por sus características y hacerlas fácilmente comprensibles. El resultado fue un gráfico de inyección de procesos que describe cuatro características o pasos principales. La mayoría de las técnicas de inyección pueden ser descritas de esta manera. El resumen no es completo, y algunas de las técnicas pueden requerir pasos adicionales, pero ayuda a entender el concepto general de ello. En primer lugar, todas las técnicas de inyección de procesos necesitan obtener un identificador del objetivo

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más