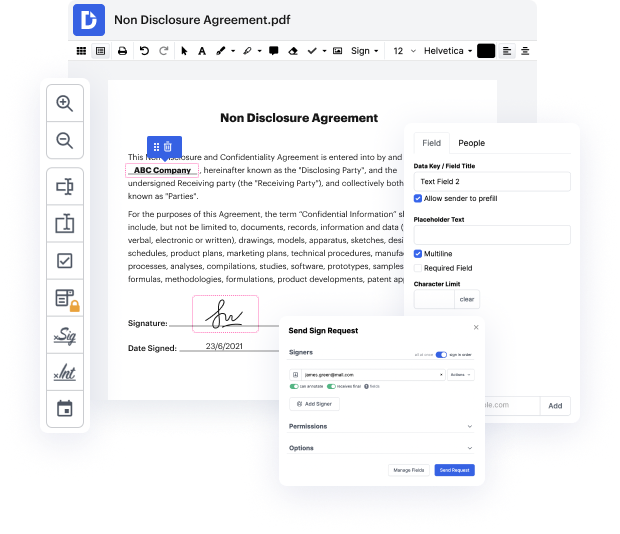

Hay tantas soluciones de edición de documentos en el mercado, pero solo unas pocas son compatibles con todos los tipos de archivos. Algunas herramientas son, por el contrario, versátiles pero difíciles de usar. DocHub proporciona la respuesta a estos problemas con su editor basado en la nube. Ofrece potentes funcionalidades que te permiten completar tus tareas de gestión de documentos de manera eficiente. Si necesitas ingresar datos en ACL rápidamente, ¡DocHub es la mejor opción para ti!

Nuestro proceso es muy fácil: subes tu archivo ACL a nuestro editor → se transforma instantáneamente en un formato editable → realizas todos los ajustes necesarios y lo actualizas profesionalmente. Solo necesitas un par de momentos para completar tu trabajo de papeleo.

Cuando se apliquen todas las modificaciones, puedes transformar tu trabajo de papeleo en una plantilla reutilizable. Solo necesitas ir al Menú del lado izquierdo de nuestro editor y hacer clic en Acciones → Convertir en Plantilla. Encontrarás tu trabajo almacenado en una carpeta separada en tu Tablero, ahorrándote tiempo la próxima vez que necesites la misma plantilla. ¡Prueba DocHub hoy!

hola, soy ed de practicalnetworking.net, bienvenido al último video de la serie de videos de listas de control de acceso para enrutadores cisco ios. este es el video 8 donde responderemos a la pregunta: ¿dónde deberías aplicar tu lista de acceso? para hablar de ello, vamos a usar esta topología. esta topología tiene tres enrutadores y un host conectado a cada uno de los enrutadores. vamos a intentar lograr esta tarea de prevenir que el host c hable con el host a. ahora, acabamos de aprender cómo configurar isolis en los videos anteriores, así que vamos a proceder a configurar una lista de acceso que va a prevenir el tráfico del host c. ahora, notarás que esta es una lista de acceso estándar. vamos a hablar sobre las listas de acceso estándar primero y hablaré sobre las listas de acceso extendidas más adelante en el video. esta lista de acceso estándar numerada está configurada para denegar el tráfico con una dirección ip de origen de 103.33, que es la dirección ip del host c. la siguiente línea está destinada a permitir todo el tráfico restante. ahora, esto es importante porque solo queremos prevenir que el host c hable.