Hay numerosas herramientas de edición de documentos en el mercado, pero solo unas pocas son compatibles con todos los tipos de archivos. Algunas herramientas son, por el contrario, versátiles pero difíciles de usar. DocHub proporciona la solución a estos inconvenientes con su editor basado en la nube. Ofrece funcionalidades robustas que te permiten completar tus tareas de gestión de documentos de manera eficiente. Si necesitas incrustar rápidamente un teléfono en Jpg, ¡DocHub es la opción perfecta para ti!

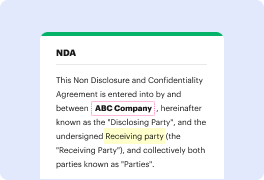

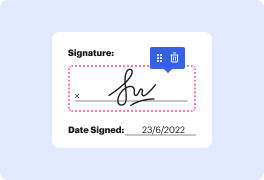

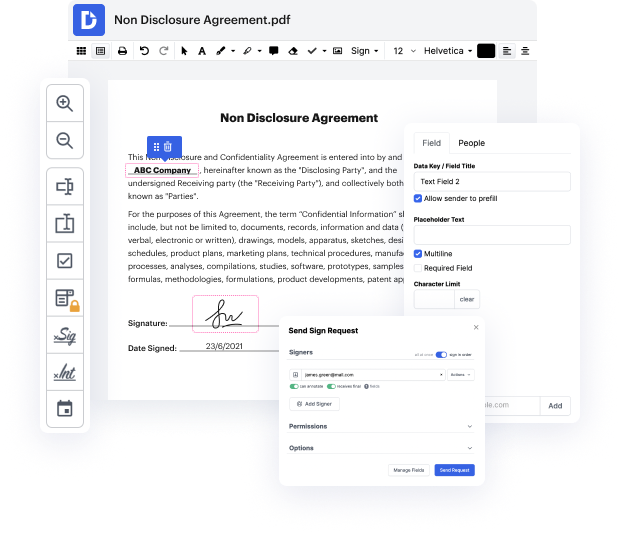

Nuestro proceso es extremadamente fácil: subes tu archivo Jpg a nuestro editor → se transforma automáticamente en un formato editable → realizas todos los ajustes esenciales y lo actualizas profesionalmente. Solo necesitas un par de momentos para tener tu trabajo listo.

Una vez que se apliquen todas las alteraciones, puedes convertir tu documentación en una plantilla multiusos. Solo necesitas ir al Menú del lado izquierdo de nuestro editor y hacer clic en Acciones → Convertir a Plantilla. Encontrarás tu documentación almacenada en una carpeta separada en tu Tablero, ahorrándote tiempo la próxima vez que necesites el mismo formulario. ¡Prueba DocHub hoy!

hola a todos, bienvenidos al canal Pber recientemente he publicado un video sobre cómo ocultar una carga útil exe en una imagen, así que muchas personas me han docHubado y comentado debajo del video sobre hackear Android y han hecho muchas preguntas al respecto, así que pensé en responder todas sus preguntas a través de este video y también compartir mi experiencia en investigación y resultados de pruebas. si estás viendo este video sin suscribirte, te pediría que te suscribas al canal, realmente me motivará a hacer contenido más interesante para ustedes sin más demora, entremos en el video. pregunta 1: ¿cómo ocultar una carga útil APK en una imagen? técnicamente puedes crear una carga útil APK y compilarla o comprimirla con una imagen, pero cuando lo probé en mi laboratorio no funcionó, solo se abre el archivo de imagen pero no se establece ninguna conexión inversa en el fondo. además, no pude encontrar ninguna prueba de concepto por parte de profesionales de ciberseguridad sobre esto. por favor, comenta abajo si tienes alguna prueba de concepto o artículo relevante, déjame saber.

En DocHub, la seguridad de tus datos es nuestra prioridad. Seguimos HIPAA, SOC2, GDPR y otros estándares, para que puedas trabajar en tus documentos con confianza.

Aprende más