Tratar con documentos significa hacer modificaciones menores a ellos todos los días. A veces, el trabajo se realiza casi automáticamente, especialmente si es parte de tu rutina diaria. Sin embargo, en algunos casos, tratar con un documento inusual como una Solicitud de Empleo de Seguridad puede llevar tiempo valioso de trabajo solo para realizar la investigación. Para asegurar que cada operación con tus documentos sea fácil y rápida, necesitas encontrar una herramienta de modificación óptima para este tipo de trabajos.

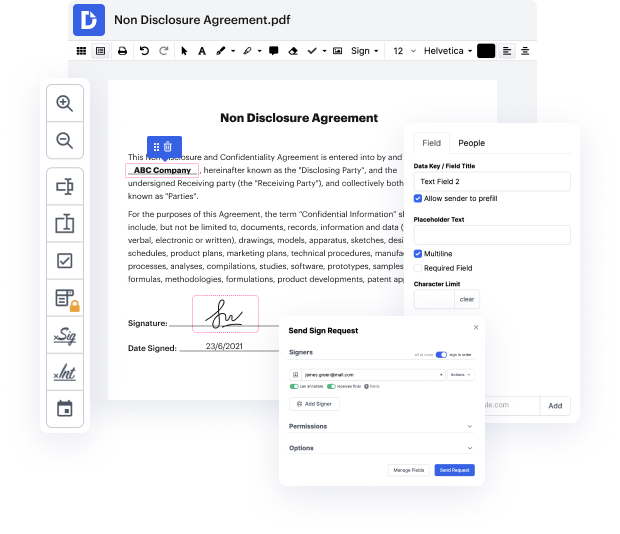

Con DocHub, puedes ver cómo funciona sin perder tiempo en averiguarlo todo. Tus herramientas están dispuestas ante tus ojos y son fácilmente accesibles. Esta herramienta en línea no requerirá ningún tipo de antecedentes - capacitación o experiencia - de los clientes. Está lista para trabajar incluso cuando eres nuevo en el software que se utiliza típicamente para producir Solicitudes de Empleo de Seguridad. Crea, modifica y envía documentos fácilmente, ya sea que trabajes con ellos todos los días o estés abriendo un nuevo tipo de documento por primera vez. Toma minutos encontrar la manera de trabajar con la Solicitud de Empleo de Seguridad.

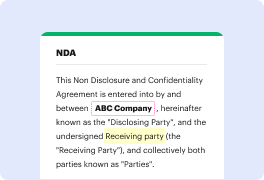

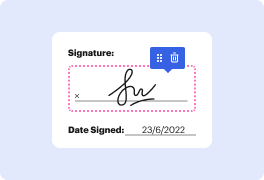

Con DocHub, no hay necesidad de estudiar diferentes tipos de documentos para averiguar cómo modificarlos. Ten las herramientas necesarias para modificar documentos a mano para mejorar tu gestión de documentos.

[Música] el ciberespacio sigue transformando la forma en que vivimos y la forma en que hacemos negocios asegurar el ciberespacio se ha convertido en una necesidad crítica en el siglo XXI para permitir que las personas, las empresas y el gobierno interactúen y realicen sus negocios hola chicos, Ammar china de ed eureka y les doy la bienvenida a esta sesión sobre seguridad de aplicaciones así que sin más demora echemos un vistazo a los temas de los que hablaremos hoy comenzaremos discutiendo qué es la ciberseguridad y por qué es necesaria luego echaremos un vistazo a qué es la seguridad de aplicaciones y por qué las aplicaciones parecen ser un gran objetivo para los delitos cibernéticos y finalmente veremos qué es un ataque de inyección SQL y cómo realizar uno en una aplicación herbal en la parte de demostración de la sesión así que espero que la agenda haya quedado clara para ustedes chicos comencemos hoy nuestra forma de vida moderna depende completamente de la comunicación al comercio electrónico en internet internet no fue construido originalmente para ser lo que es hoy Internet se desarrolló originalmente cuando compu