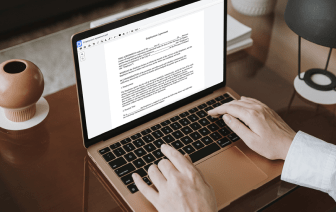

No todos los formatos, incluido xht, están creados para ser editados sin esfuerzo. A pesar de que numerosas capacidades pueden ayudarnos a modificar todos los formatos de formulario, nadie ha creado aún una solución real que se ajuste a todos los tamaños.

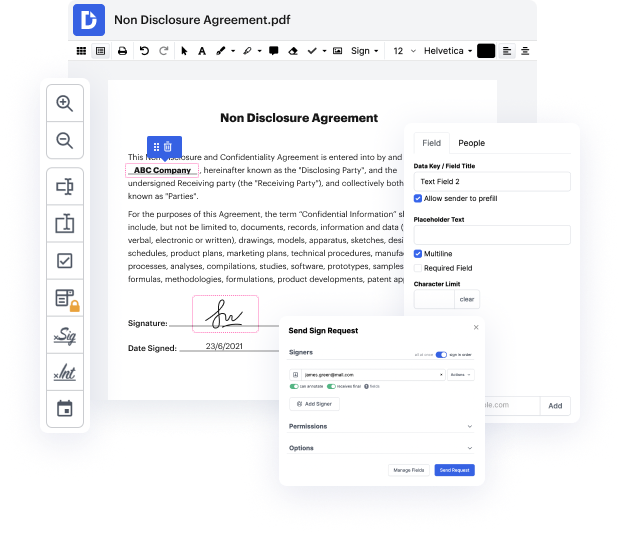

DocHub ofrece una solución sencilla y optimizada para editar, gestionar y almacenar documentos en los formatos más populares. No tienes que ser una persona con conocimientos tecnológicos para ocultar URL en xht o hacer otras modificaciones. DocHub es lo suficientemente potente como para hacer que el proceso sea simple para todos.

Nuestra herramienta te permite modificar y editar documentos, enviar datos de un lado a otro, generar documentos dinámicos para la recolección de información, cifrar y proteger documentos, y configurar flujos de trabajo de eSignature. Además, también puedes generar plantillas a partir de documentos que utilizas regularmente.

Encontrarás una gran cantidad de otras funcionalidades dentro de DocHub, incluidas integraciones que te permiten vincular tu formulario xht a varias aplicaciones empresariales.

DocHub es una opción simple y a un precio razonable para gestionar documentos y mejorar flujos de trabajo. Proporciona una amplia gama de herramientas, desde la creación hasta la edición, servicios de eSignature y creación de formularios web. La aplicación puede exportar tus documentos en muchos formatos mientras mantiene la máxima seguridad y se adhiere a los más altos requisitos de seguridad de la información.

Pruébalo y descubre lo simple que puede ser tu transacción de edición.

en un video anterior hablamos sobre cómo se desarrolla un ataque de phishing paso a paso desde el acceso inicial a través de un correo electrónico, un mensaje de texto o una llamada telefónica hasta un archivo adjunto de URL y luego potencialmente añadido a malware, explorarlo o un sitio web de phishing. También cubrimos cómo diferentes técnicas como un tipo de squatting o el abuso de subdominios o rutas de URL son utilizadas por los atacantes para intentar imitar una URL benigna dentro de un dominio oficial benigna dentro de la URL de fusión. Hoy vamos a hablar sobre técnicas más avanzadas que probablemente se utilizarían en un ataque dirigido para ocultar completamente una URL de phishing y hacer que parezca una legítima, una copia exacta de una URL legítima para engañar a una víctima y hacerle creer que está visitando un sitio web legítimo. A veces, especialmente en un ataque dirigido en un spear phishing, un atacante no puede permitirse jugar al azar, por lo que quieren que la URL se vea exactamente como un sitio web benigna. Hay un par de técnicas publicadas por el investigador de seguridad con el