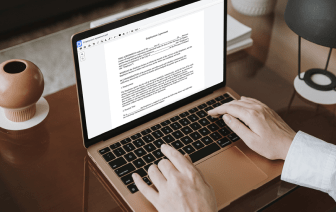

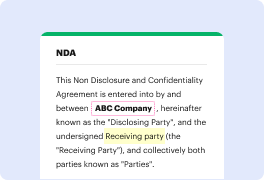

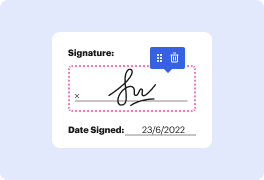

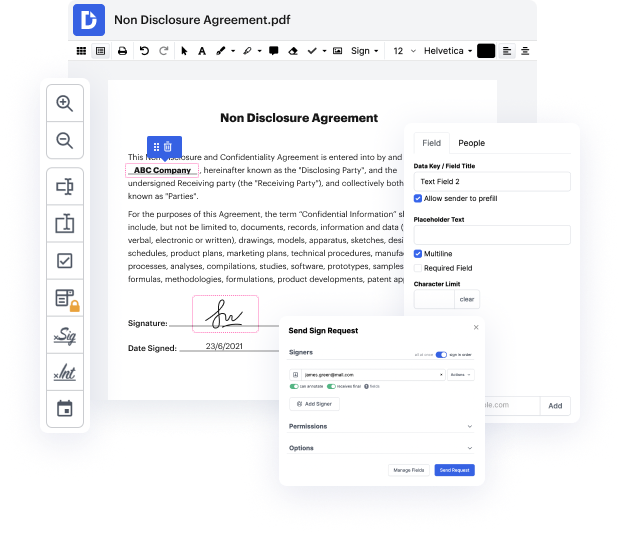

Editar un archivo dot es rápido y sencillo utilizando DocHub. Omite la instalación de software en tu computadora y realiza cambios utilizando nuestro editor de documentos de arrastrar y soltar en solo unos pocos pasos rápidos. DocHub es más que un simple editor de PDF. Los usuarios lo elogian por su conveniencia y potentes capacidades que puedes usar en dispositivos de escritorio y móviles. Puedes anotar documentos, crear formularios rellenables, usar firmas electrónicas y enviar registros para completar a otras personas. Todo esto, combinado con un precio competitivo, hace de DocHub la opción ideal para ocultar URL en archivos dot sin esfuerzo.

Haz que tus próximas tareas sean aún más fáciles convirtiendo tus documentos en plantillas reutilizables. No te preocupes por la seguridad de tus datos, ya que los mantenemos de forma segura en la nube de DocHub.

en un video anterior hablamos sobre cómo se desarrolla un ataque de phishing paso a paso desde el acceso inicial a través de un correo electrónico, un mensaje de texto o una llamada telefónica hasta un archivo adjunto de URL y luego potencialmente añadido a malware, explorarlo o un sitio web de phishing. También cubrimos cómo diferentes técnicas como un tipo de squatting o abuso de subdominio o ruta de URL son utilizadas por el atacante para intentar imitar una URL benigna dentro de un dominio oficial benigno dentro de la URL de fusión. Hoy vamos a hablar sobre técnicas más avanzadas que probablemente se utilizarían en un ataque dirigido para ocultar completamente una URL de phishing y hacer que parezca una legítima, una copia exacta de una URL legítima para engañar a la víctima y hacerle creer que está visitando un sitio web legítimo. A veces, especialmente en un ataque dirigido en un spear phishing, un atacante no puede permitirse jugar al azar, por lo que quieren que la URL se vea exactamente como un sitio web benigno. Hay un par de técnicas publicadas por el investigador de seguridad con el