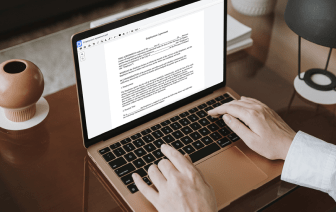

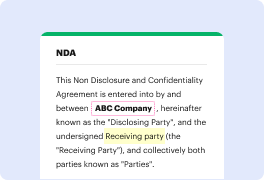

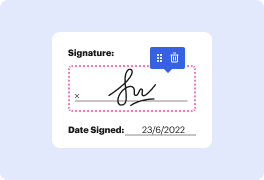

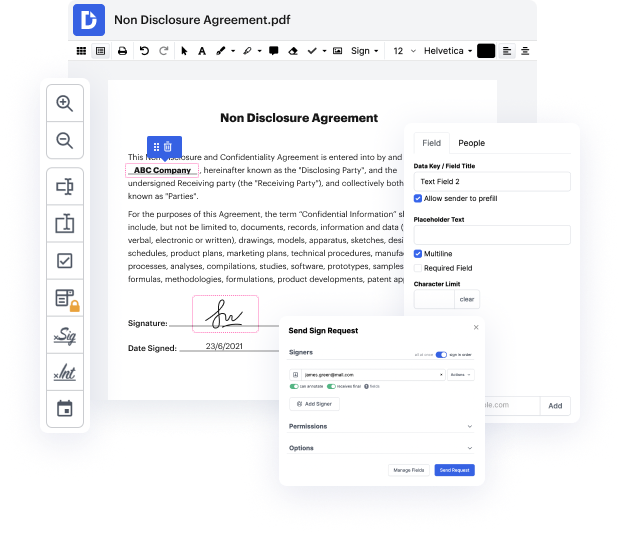

Ya no tienes que preocuparte por cómo ocultar la autenticación en 1ST. Nuestra solución integral garantiza una gestión de documentos sencilla y rápida, permitiéndote trabajar en archivos de 1ST en unos momentos en lugar de horas o días. Nuestra plataforma cubre todas las herramientas que necesitas: fusionar, agregar campos rellenables, firmar formularios legalmente, agregar formas, y mucho más. No necesitas instalar software adicional ni preocuparte por aplicaciones costosas que exigen un dispositivo potente. Con solo dos clics en tu navegador, puedes acceder a todo lo que necesitas.

¡Comienza ahora y maneja todos los diferentes tipos de formularios como un profesional!

Buen día. Mi nombre es Bryan Smith y soy un Especialista en Seguridad de la Cadena de Suministro asignado a la Oficina de Campo de Newark. He estado asignado a CTPAT desde 2006. Estaré receptivo a cualquier comentario mientras planeamos presentar más presentaciones sobre el MSC cibernético de manera regular. En el desarrollo de esta presentación, fui asistido por la Dirección de Ciberseguridad de CBP y ellos estarán involucrados en futuras presentaciones sobre el MSC cibernético. No soy un experto en ciberseguridad. Me veo a mí mismo como una especie de traductor. Entiendo la composición de mi audiencia, las conexiones típicas que tenemos como SCSS con nuestros socios generalmente comienzan con los puntos de contacto o POC. Y típicamente, ellos no tienen experiencia en ciberseguridad. Pero a menudo son los que dentro de sus organizaciones tienen que monitorear todos los departamentos para asegurar su cumplimiento con sus respectivas áreas de los criterios mínimos de seguridad que controlan. Típicamente, los POC son intermediarios, donde observan áreas de debilidad con respecto al MSC.