La generación y aprobación de documentos son, sin duda, una prioridad fundamental para cada empresa. Ya sea que se trate de grandes volúmenes de archivos o de un acuerdo específico, debes mantenerte en la cima de tu productividad. Encontrar una plataforma en línea perfecta que aborde tus desafíos más frecuentes de generación y aprobación de documentos puede resultar en mucho trabajo. Numerosas aplicaciones en línea ofrecen solo una lista limitada de funciones de modificación y firma, algunas de las cuales pueden ser útiles para lidiar con el formato EZW. Una plataforma que maneje cualquier formato y tarea sería una excelente opción al elegir software.

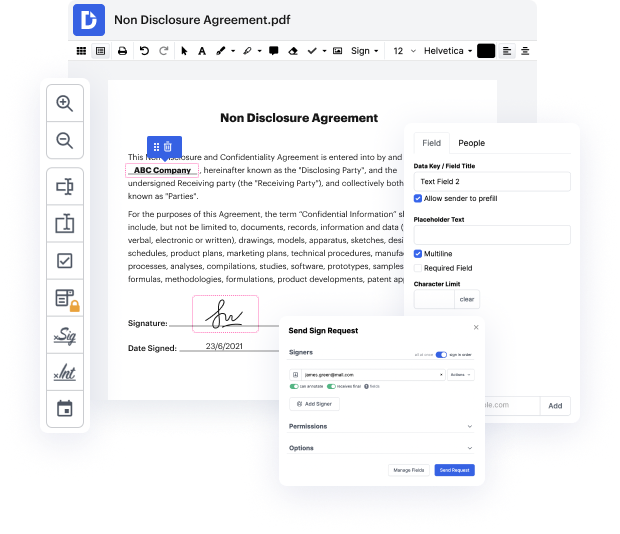

Lleva la administración y generación de documentos a otro nivel de simplicidad y sofisticación sin elegir una interfaz de usuario incómoda o un plan de suscripción costoso. DocHub te ofrece herramientas y características para manejar eficientemente todos los tipos de documentos, incluyendo EZW, y realizar tareas de cualquier complejidad. Edita, organiza y crea formularios rellenables reutilizables sin esfuerzo. Obtén total libertad y flexibilidad para agregar secretos en EZW en cualquier momento y almacena de forma segura todos tus archivos completos en tu perfil o en una de las muchas aplicaciones de almacenamiento en la nube integradas.

DocHub ofrece edición sin pérdidas, recolección de eSignature y administración de EZW a niveles profesionales. No tienes que pasar por tutoriales tediosos y gastar horas y horas descubriendo el software. Haz que la edición de documentos seguros de primer nivel sea una práctica habitual para tus flujos de trabajo diarios.

Hola, bienvenido a otro episodio de Volver a lo Básico. Mi nombre es Hareesh Singireddy. Soy un Arquitecto de Soluciones aquí en AWS. Hoy vamos a hablar sobre cómo gestionar y proteger la información secreta necesaria para que sus aplicaciones realicen su función. Esta información podría ser sus contraseñas de base de datos, sus claves de acceso de IAM, sus claves SSH, o cualquier otra información que su aplicación necesite para realizar su función habitual. Aquí quiero destacar dos mejores prácticas del pilar de seguridad del Marco de Bien Arquitectado de AWS. La primera es, Almacenar Recuperar estos secretos asegurados. La segunda es, Auditar Rotar estos secretos de manera segura y frecuente. Tomemos un escenario común. Tiene una aplicación que necesita comunicarse con la base de datos. Así que para abrir una conexión a la base de datos, necesita información de conexión a la base de datos, como el nombre del servidor de base de datos, el número de puerto de la base de datos y la información secreta como el nombre de usuario de la base de datos y la contraseña de la base de datos. Así que echemos un vistazo a la arquitectura