A menudo es difícil encontrar una solución que pueda satisfacer todas las demandas de su empresa o que le proporcione los instrumentos correctos para manejar la generación y aprobación de documentos. Elegir un software o plataforma que incluya instrumentos esenciales de generación de documentos que simplifiquen cualquier proceso que tenga en mente es vital. Aunque el formato más popular con el que trabajar es PDF, necesita una solución integral para manejar cualquier formato disponible, como OMM.

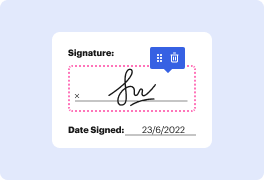

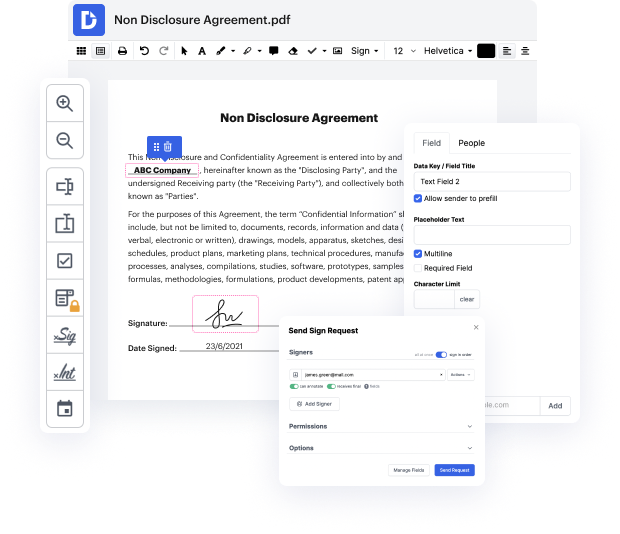

DocHub ayuda a garantizar que todos sus requisitos de generación de documentos estén atendidos. Revise, eSign, rote y combine sus páginas de acuerdo con sus requisitos con un clic del mouse. Maneje todos los formatos, como OMM, con éxito y . Independientemente del formato con el que comience a trabajar, es posible transformarlo en el formato requerido. Ahorre mucho tiempo solicitando o buscando el tipo de documento correcto.

Con DocHub, no necesita más tiempo para familiarizarse con nuestra interfaz de usuario y el procedimiento de modificación. DocHub es, sin duda, un software fácil de usar y amigable para cualquier persona, incluso para aquellos sin antecedentes técnicos. Integre a su equipo y departamentos y transforme la administración de archivos de su empresa para siempre. elimine tipo en OMM, cree formularios rellenables, eSign sus documentos y haga que las cosas se realicen con DocHub.

Benefíciese de la lista de características completas de DocHub y trabaje rápidamente con cualquier archivo en cualquier formato, incluido OMM. Ahorre tiempo juntando software de terceros y manténgase con un software todo en uno para mejorar aún más sus procedimientos diarios. Comience su prueba gratuita de suscripción a DocHub ahora mismo.

Hola a todos! En este video vamos a hablar sobre los diferentes métodos y protocolos de seguridad inalámbrica que se utilizan en las redes inalámbricas. Ahora, la mayoría de nosotros nos hemos conectado a una red Wi-Fi con nuestra laptop, tableta o incluso nuestro teléfono inteligente, y para unirse a esa red con nuestro dispositivo, tenías que seleccionar un nombre de red y tenías que proporcionar una contraseña. Ahora, las redes Wi-Fi pueden estar abiertas sin que se requiera contraseña, lo que significa que cualquiera puede unirse a ella. Sin embargo, en la mayoría de los casos, las redes Wi-Fi serán seguras y requerirán una contraseña. Ahora hay varios protocolos diferentes que se utilizan para asegurar una red Wi-Fi. Así que comencemos con un protocolo seguro llamado WEP. WEP o Privacidad Equivalente por Cable fue desarrollado en 1999 y es el primer protocolo de seguridad que se utilizó para redes inalámbricas. Y también, como su nombre implica, está destinado a proporcionar la misma seguridad a las redes inalámbricas que la que tenía para las redes cableadas. Sin embargo, esto resultó no ser el caso porque después de un tiempo fue