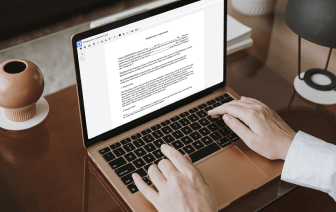

Si editas documentos en varios formatos a diario, la universalidad de tu solución de documentos importa mucho. Si tus herramientas solo funcionan para algunos de los formatos populares, puedes encontrarte cambiando entre ventanas de aplicaciones para modificar el token en HWP y gestionar otros formatos de archivo. Si deseas deshacerte de la molestia de la edición de documentos, obtén una plataforma que gestione cualquier extensión sin esfuerzo.

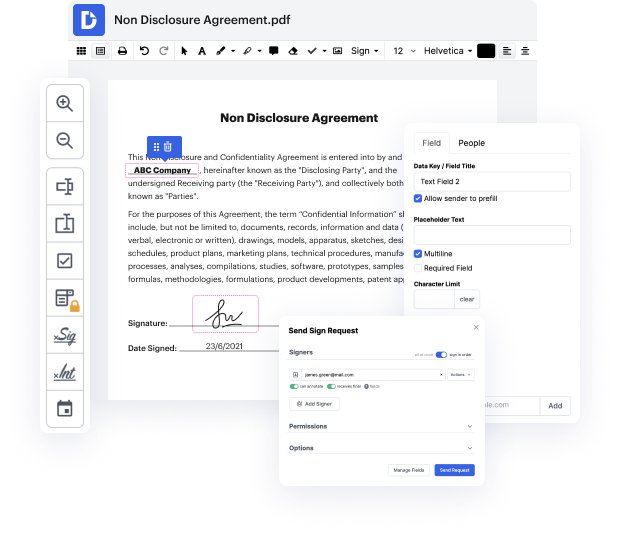

Con DocHub, no necesitas concentrarte en nada aparte de la edición real de documentos. No tendrás que malabarear aplicaciones para trabajar con varios formatos. Puede ayudarte a editar tu HWP tan fácilmente como cualquier otra extensión. Crea documentos HWP, edítalos y compártelos en una plataforma de edición en línea que te ahorra tiempo y aumenta tu productividad. Todo lo que necesitas hacer es registrarte en una cuenta en DocHub, lo cual toma solo unos minutos.

No tendrás que convertirte en un multitarea de edición con DocHub. Su conjunto de características es suficiente para la edición rápida de documentos, independientemente del formato que desees revisar. Comienza creando una cuenta para ver lo fácil que puede ser la gestión de documentos teniendo una herramienta diseñada específicamente para tus necesidades.

quiero saber más sobre los tokens de actualización y cómo almacenarlos de forma segura, así que sigue viendo este video porque cubriré ambos temas [Música] hola a todos, soy Will, soy un defensor de desarrolladores aquí en Off Zero. En este video voy a hablar sobre los tokens de actualización tal como se definen en OAuth 2.0. Aprenderás cómo los tokens de actualización se comparan con los otros dos tipos y cómo equilibran la seguridad, la usabilidad y la privacidad. Pero primero hablemos de qué es un token. Los tokens son piezas de datos con suficiente información para llevar a cabo el proceso de determinar la identidad del usuario o autorizar al usuario para realizar una acción. Los tokens son artefactos que permiten a las aplicaciones realizar los procesos de autorización y autenticación. Algunos marcos y protocolos de identidad utilizan estrategias basadas en - para asegurar el acceso a aplicaciones y recursos. Por ejemplo, usamos OAuth 2.0 para autorización y OpenID Connect para autenticación. OAuth 2.0 permite a una aplicación acceder a recursos.