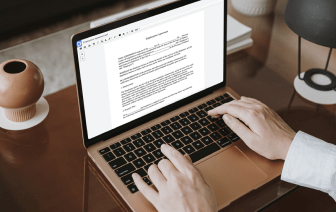

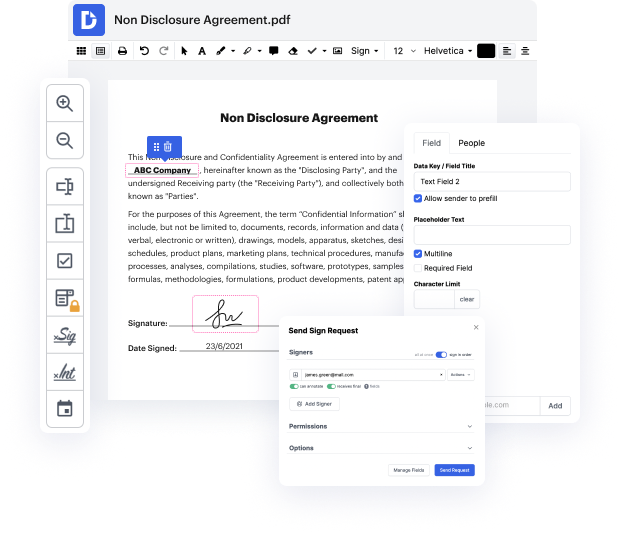

Editar AWW es rápido y sencillo usando DocHub. Omite la instalación de software en tu laptop o computadora y haz ajustes con nuestro editor de documentos de arrastrar y soltar en solo unos pocos pasos fáciles. DocHub es más que un simple editor de PDF. Los usuarios lo elogian por su conveniencia y características robustas que puedes usar en dispositivos de escritorio y móviles. Puedes anotar documentos, crear formularios rellenables, usar eFirmas y entregar registros para completar a otras personas. Todo esto, junto con un precio competitivo, hace de DocHub la elección ideal para inyectar correos electrónicos en archivos AWW sin esfuerzo.

Haz que tus próximas tareas sean aún más fáciles convirtiendo tus documentos en plantillas web reutilizables. No te preocupes por la protección de tus registros, ya que los almacenamos de forma segura en la nube de DocHub.

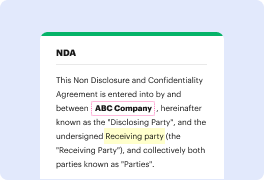

como un cazador de recompensas de errores, una de las vulnerabilidades de las que debes estar al tanto es la inyección de encabezados de correo electrónico. Esta vulnerabilidad surge cuando la entrada del usuario no se valida correctamente antes de ser enviada a la biblioteca de correo electrónico, lo que puede llevar a ataques de spam o phishing. En este video, discutiré cómo funciona la inyección de encabezados de correo electrónico y cómo detectarla y mitigarlo. Pero antes de detectar y mitigar la inyección de encabezados de correo electrónico, necesitamos primero entender qué es el protocolo SMTP o cómo funciona. SMTP es un antiguo protocolo de Internet que inicia la comunicación entre el remitente y el destinatario de un correo electrónico. El protocolo consta de tres cosas principales: el correo electrónico del remitente, el destinatario y los datos. Mientras que los encabezados de correo electrónico, por otro lado, no son parte de los protocolos SMTP, pero se utilizan para mostrar los correos electrónicos correctamente en el cliente de correo electrónico. Pero el problema es que si almacenamos directamente estos encabezados desde las variables, un atacante puede explotarlo inyectando encabezados adicionales en los mensajes de correo electrónico. Así que le